整個事件其實我們打算晚點在發布的,但既然有大佬在推特上發表了一部分,所以我們也不算等了,直接公布這個事情。

試煉篇

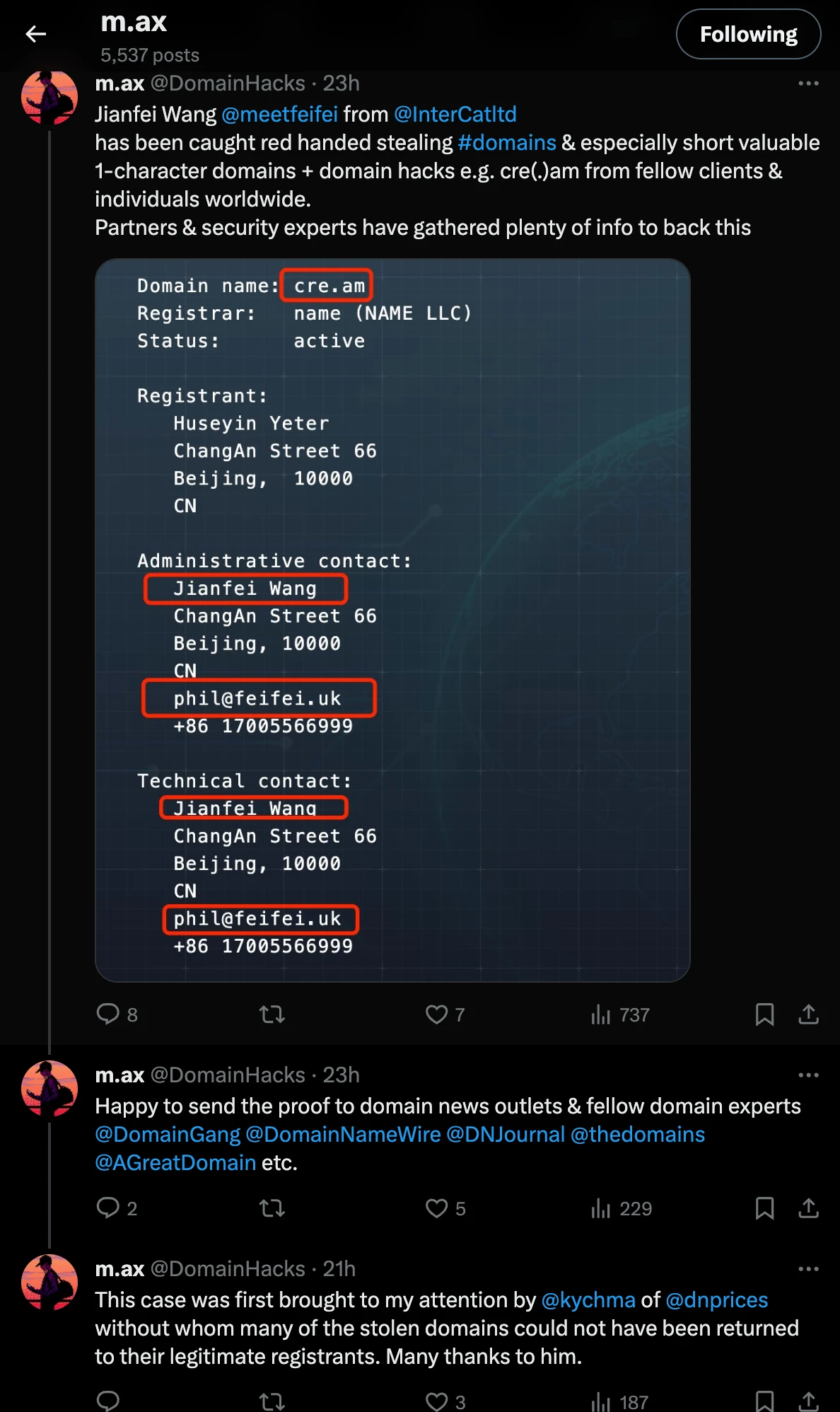

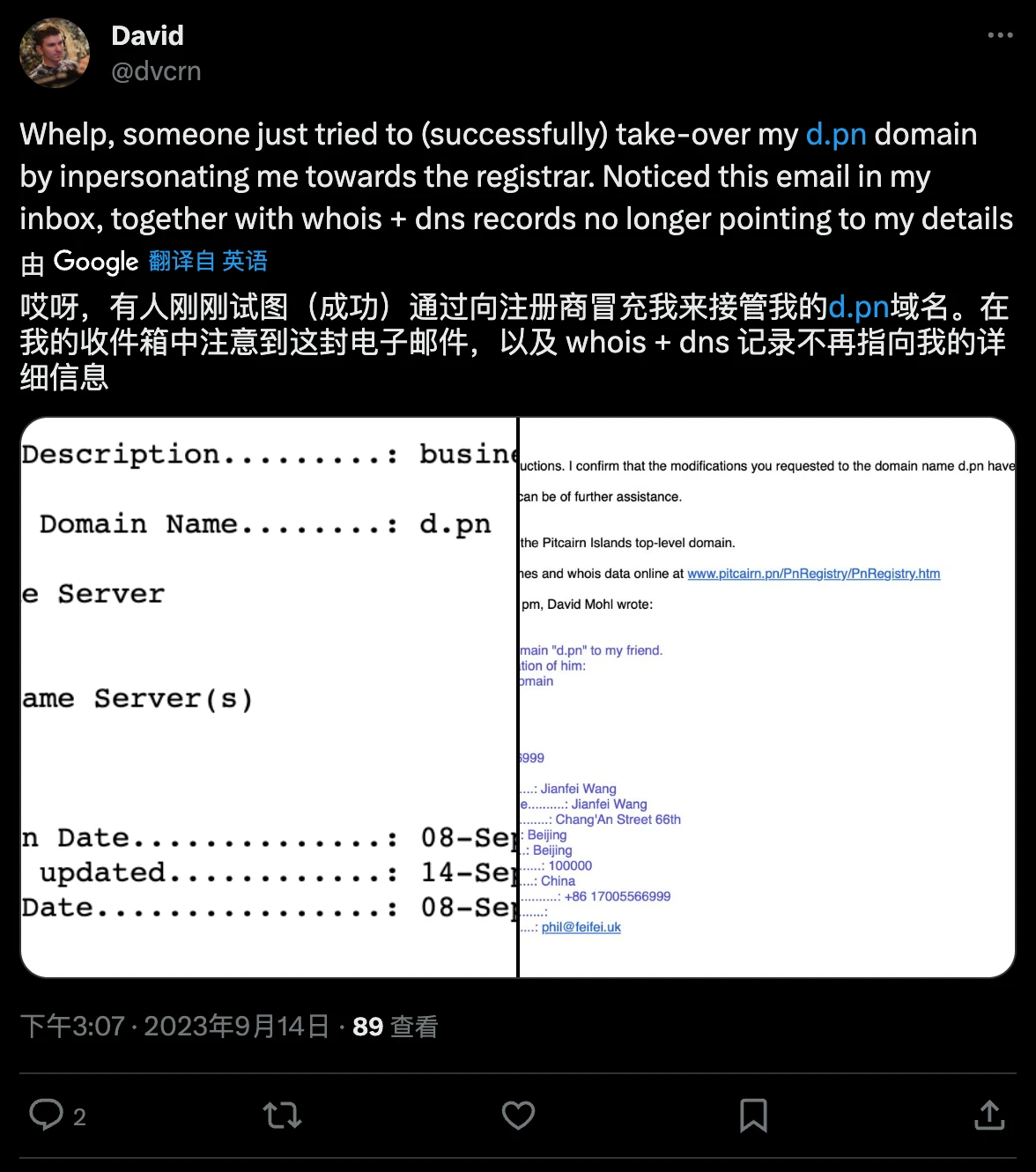

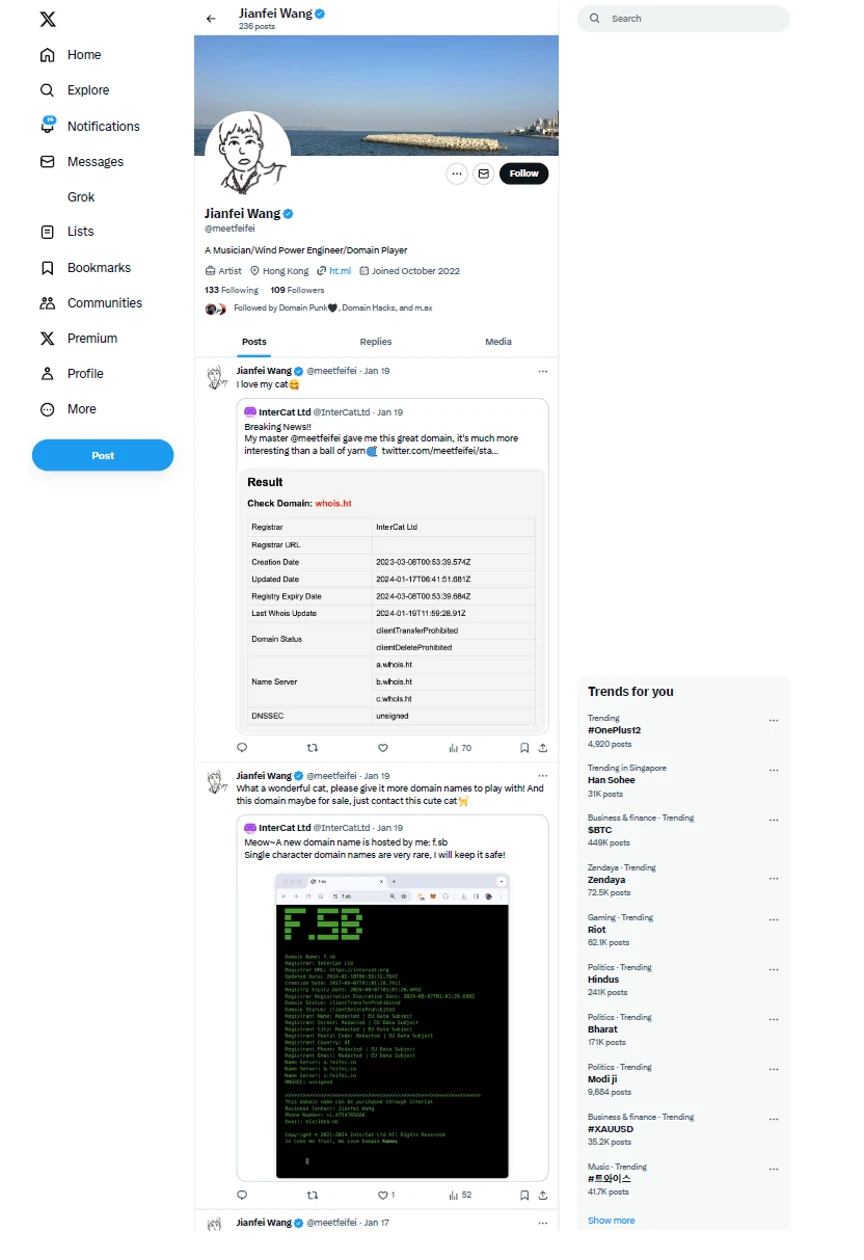

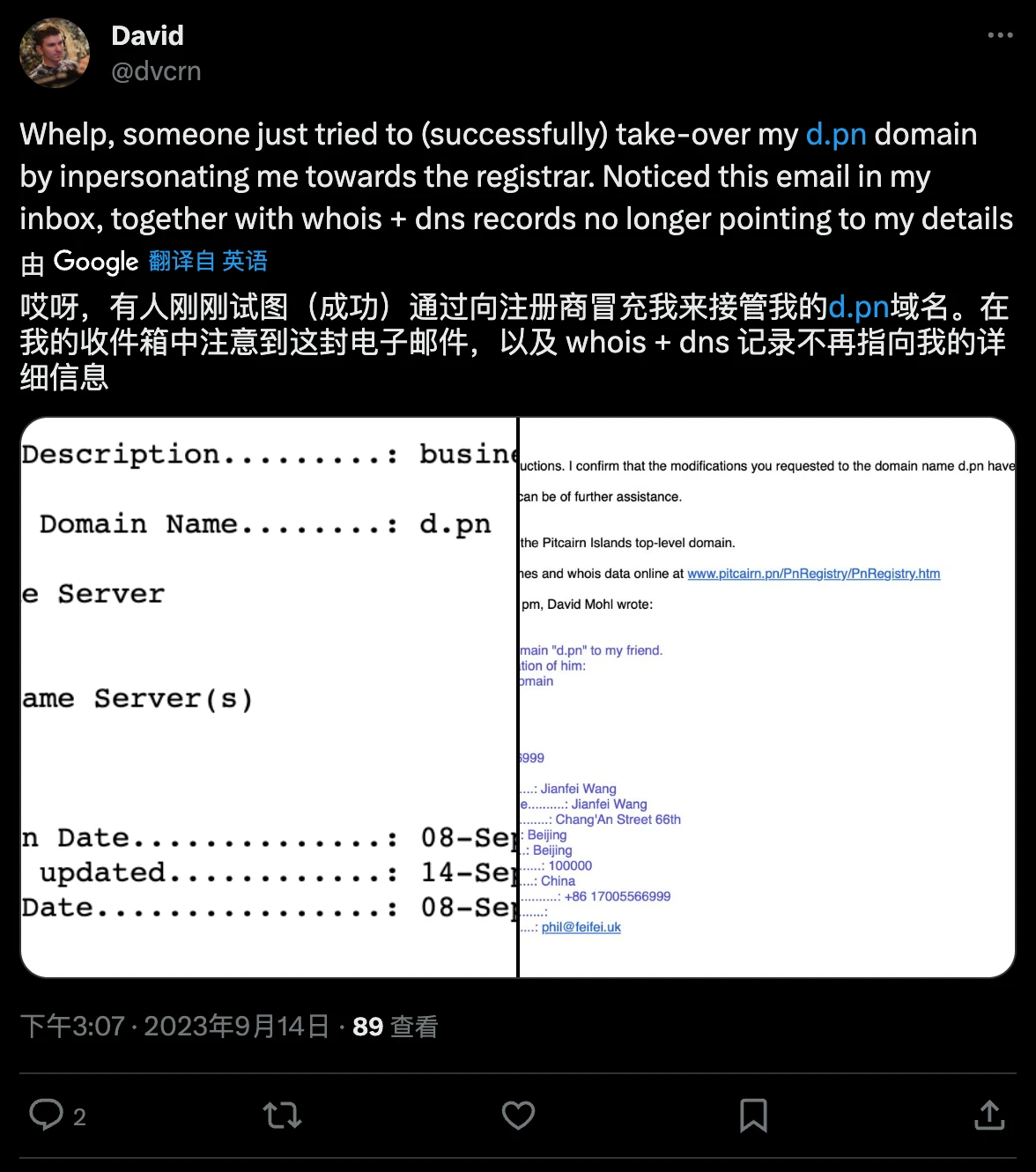

2023 年 9 月 14 日,用戶 David(@dvcrn)在推特上發文說 “Whelp, someone just tried to (successfully) take-over my http://d.pn

domain by inpersonating me towards the registrar. Noticed this email in

my inbox, together with whois + dns records no longer pointing to my

details” 意思是有人試圖盜走他的域名 “d.pn”,并配上了一些圖片,上面清晰的可以看到試圖盜走域名人的完整信息,記住關鍵詞

“JianFei Wang”,該條推文目前仍然可以查看:https://twitter.com/dvcrn/status/1702217365575078152

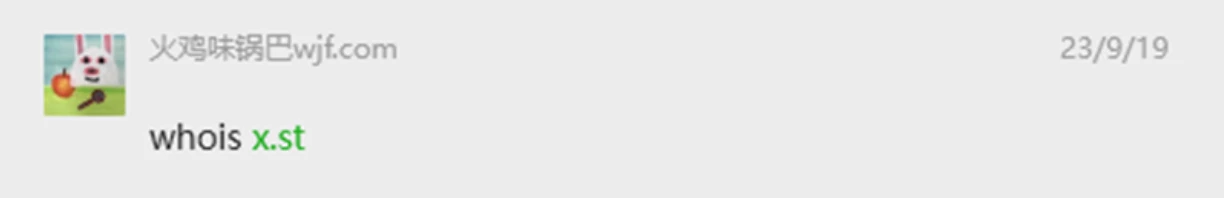

2023 年 9 月 19 日,JianFei Wang 在微信群里公開稱自己持有了 x.st

而從網頁的歷史快照(https://web.archive.org)中我們不難發現,該域名的原持有人一直是 harold(https://twitter.com/hrldcpr),而域名的

NS 和持有人被改為 JianFei Wang

的相關信息,起初我們就抱有一絲懷疑態度,是原持有人一直未變,可見他對這個域名的喜愛;第二是即便是要出售,價格顯然不是 JianFei

Wang 所能承擔得起的,果不其然,該域名在 2023-11-21 被原持有人成功拿回了。

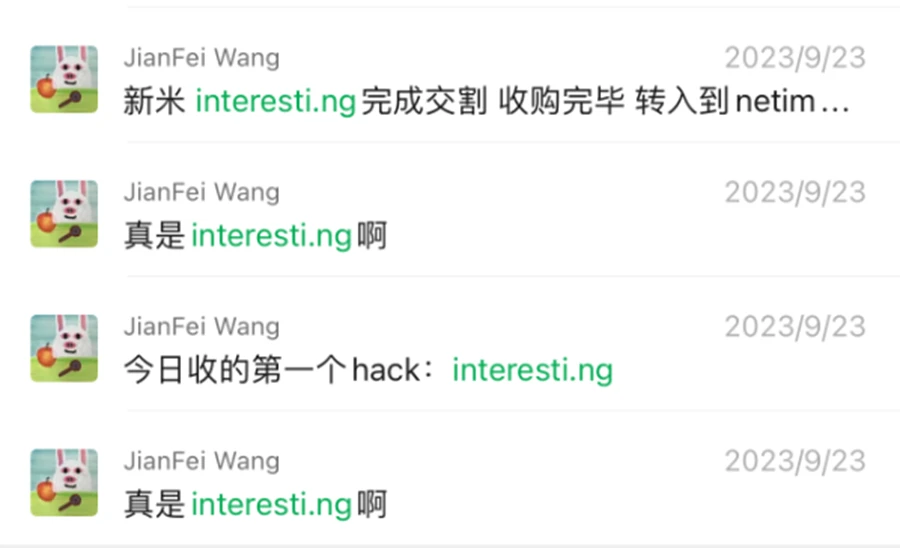

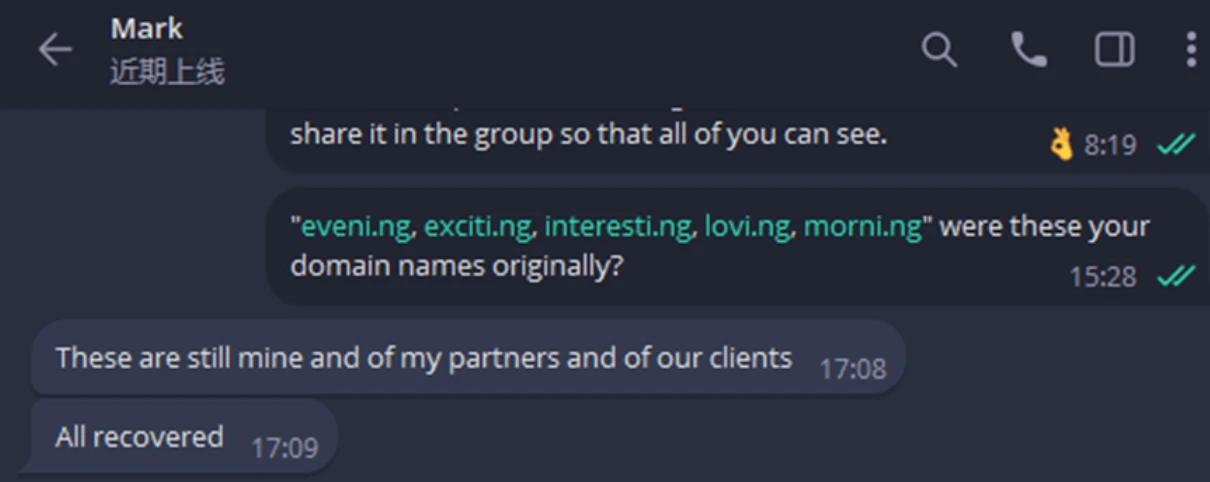

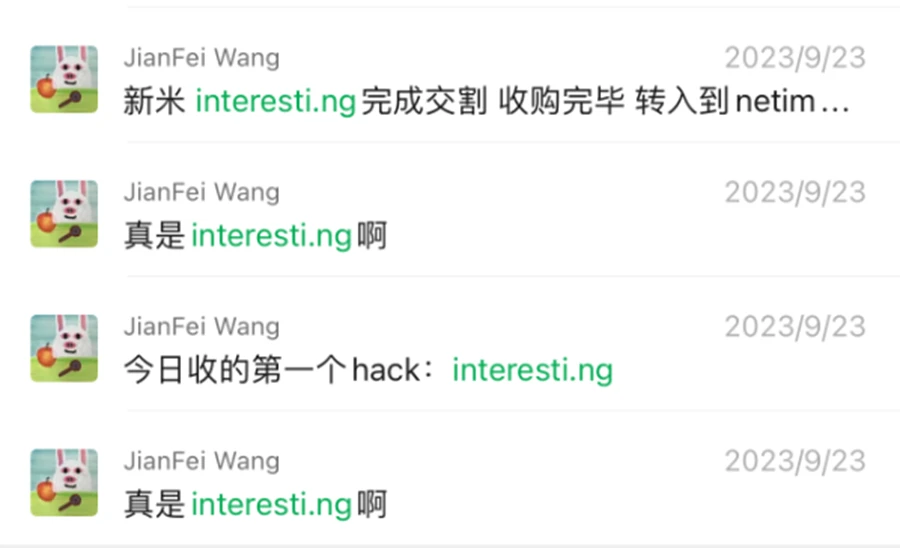

2023 年 9 月 23 日,JianFei Wang 在微信群里再次公開說自己買了個新域名:interesti.ng

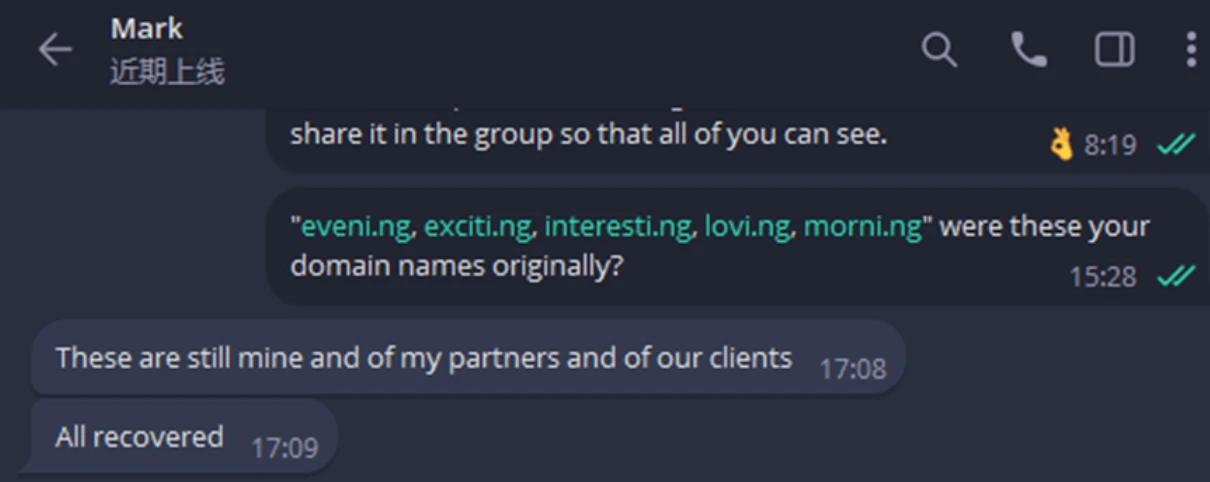

此時再次引起我們的注意,隨后我們發現不止這一個域名,包括

“eveni.ng、exciti.ng、interesti.ng、lovi.ng、morni.ng”,而這些域名原本應該都屬于 Mark

Kychma,然而后來都變成了他的 whois 信息,當然,目前域名也被原持有人成功拿回了,而這些域名僅僅只是他的 “測試”。

2023 年 11 月 4 日 “f.cd” 被更改了 whois,然而沒過多久在 2023 年 11 月 24

日被注冊局重新鎖定了,這顯然是注冊局被發現了,但 WHOIS 信息仍然顯示的是 JianFei Wang 的,由于單字符的.cd

域名基本都是不允許注冊的,但他仍然試圖獲得這個域名,當然,對于這個域名我們也沒辦法判斷是如何獲取到的,但被重新鎖定,顯然是不符合注冊局規定的,這個域名姑且不做深入探討。

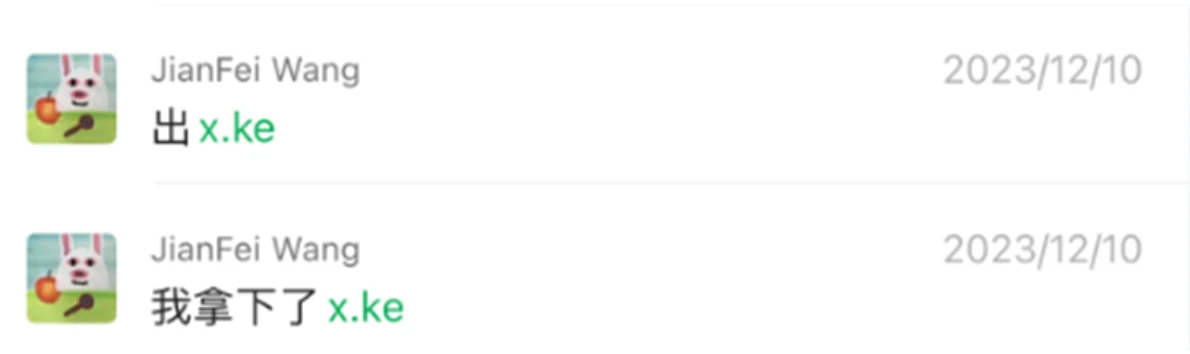

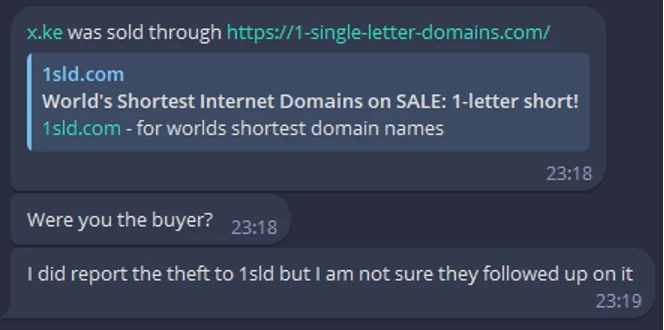

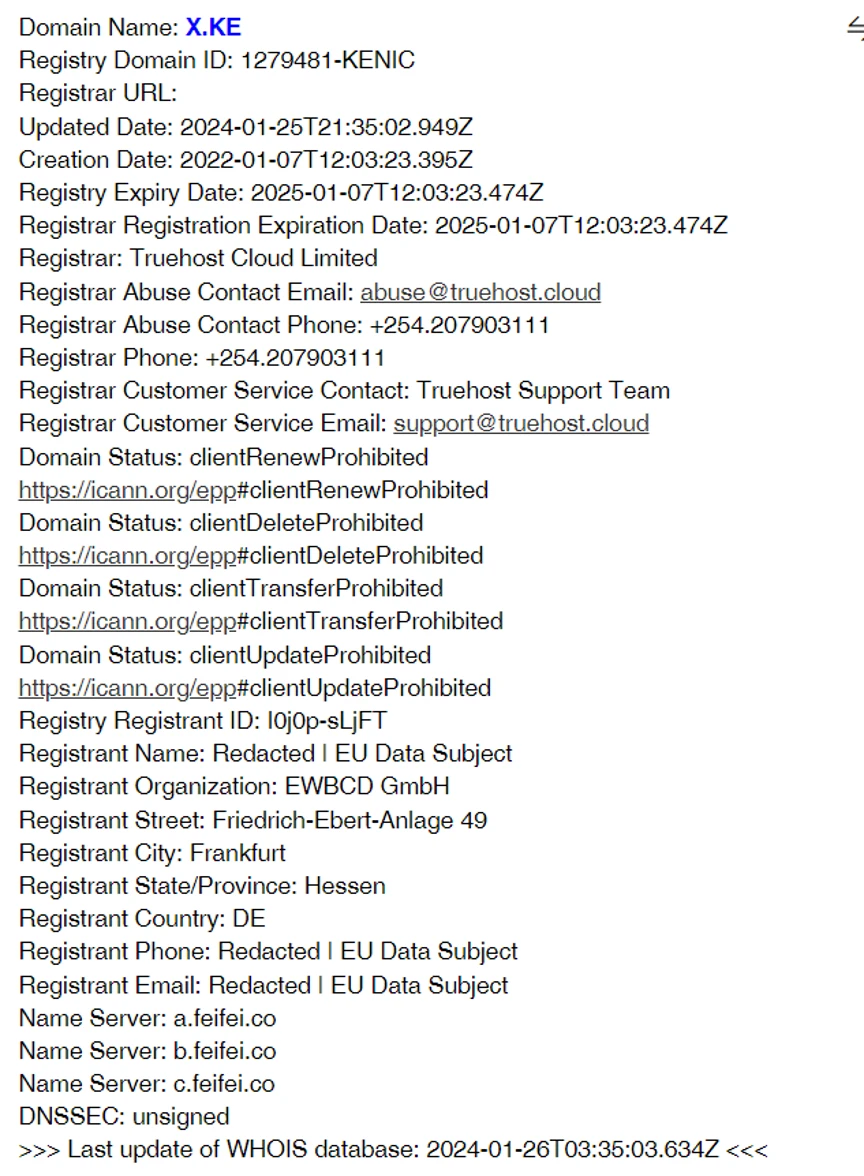

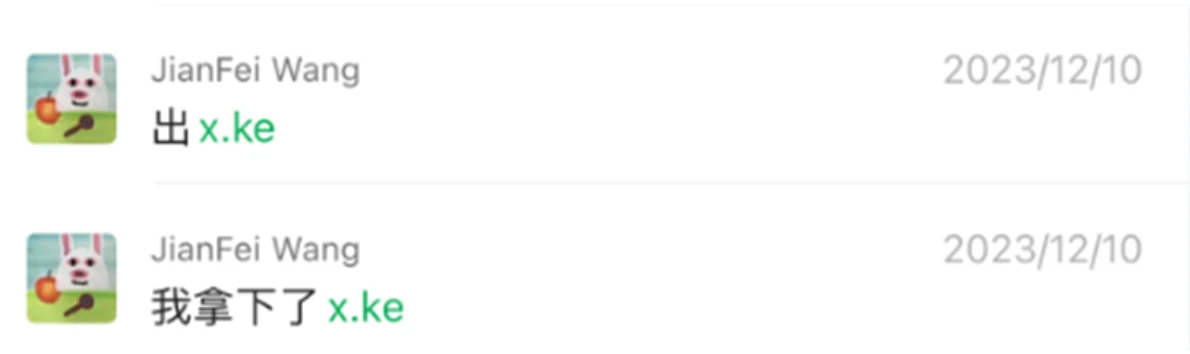

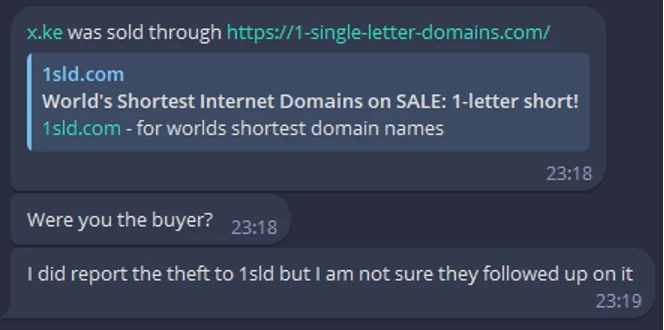

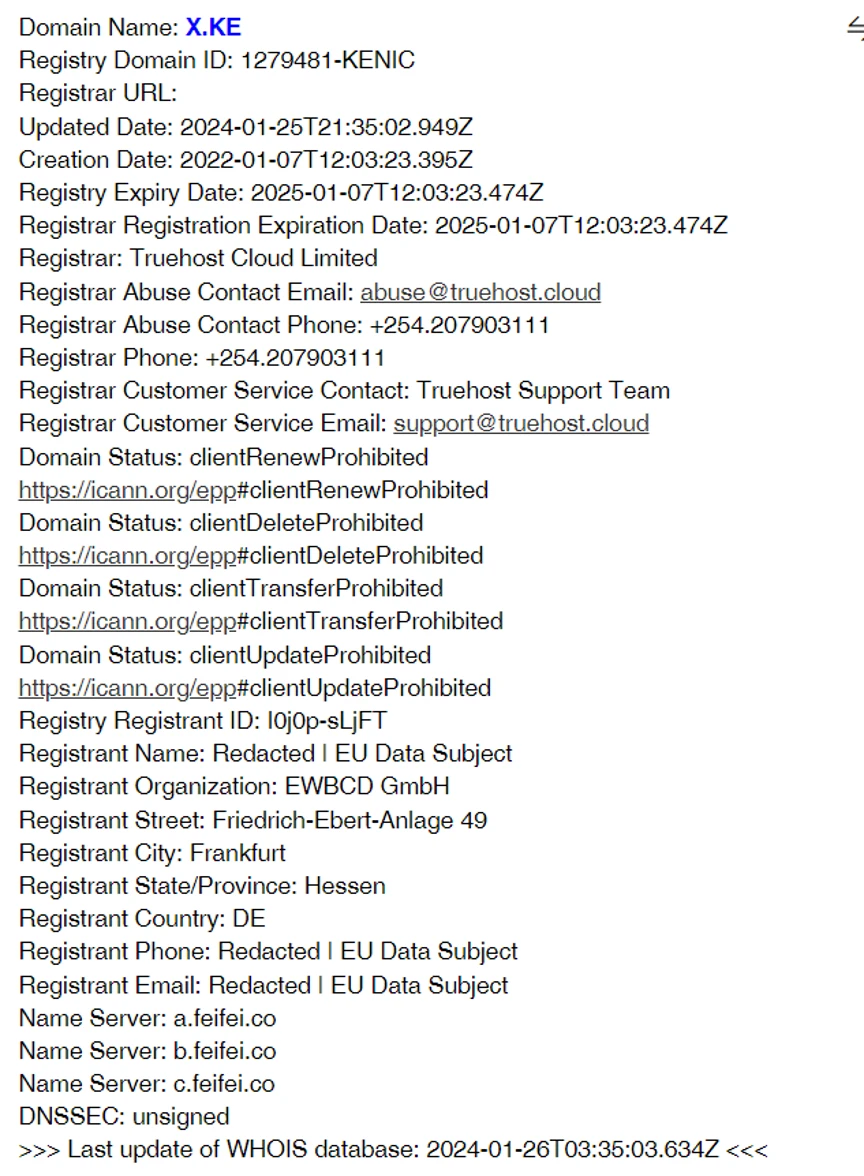

2023 年 12 月 10 日 JianFei Wang 再次在微信群里爆出自己獲得了 “x.ke”

該域名曾今出現在.ke 的拍賣會上,后來被人買走了,所以我們對這個域名的來歷也表示深刻的懷疑,直到后來與 Max(Nam.es)的聊天中才得知,x.ke 是掛在 https://1-single-letter-domains.com 出售的,只是從售價上來說,也不是 JianFei Wang 舍得花錢并且買得起的域名,不過目前沒有太多證據表明該域名是被盜的,直至今日,該域名仍然在他手里。

狂煉篇

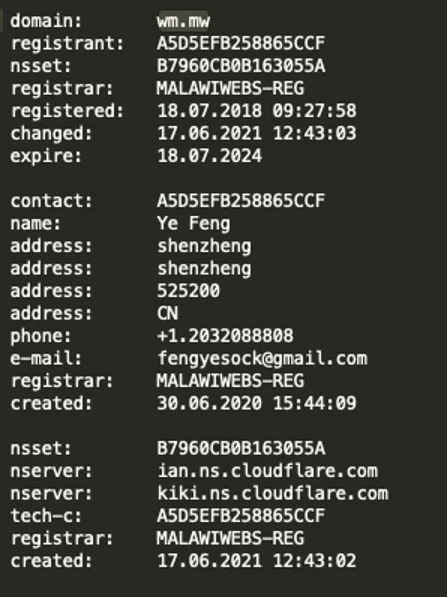

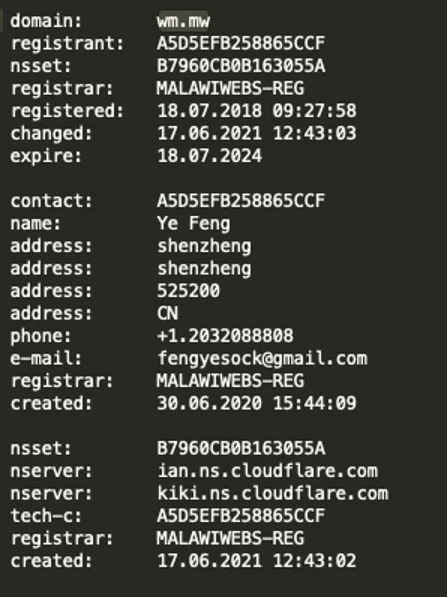

2024 年 1 月 11 入,我們無意中發現域名 wm.mw 的持有人變了,這是 2023 年 8 月時候的 whois 信息:

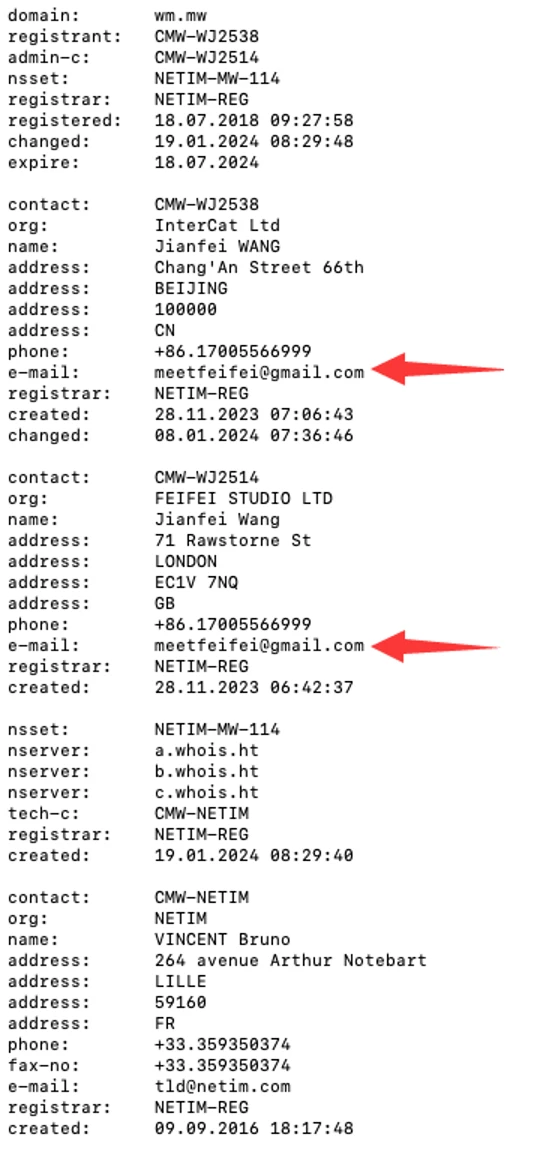

在 2023 年 11 月 15 日變成了:

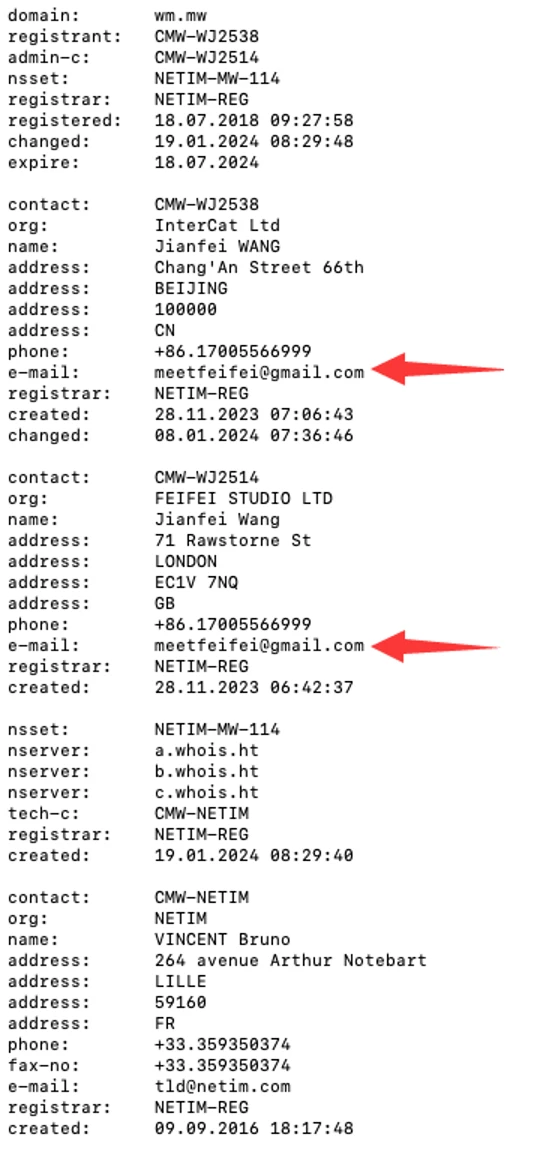

而在 2024 年 1 月 11 日又變成了:

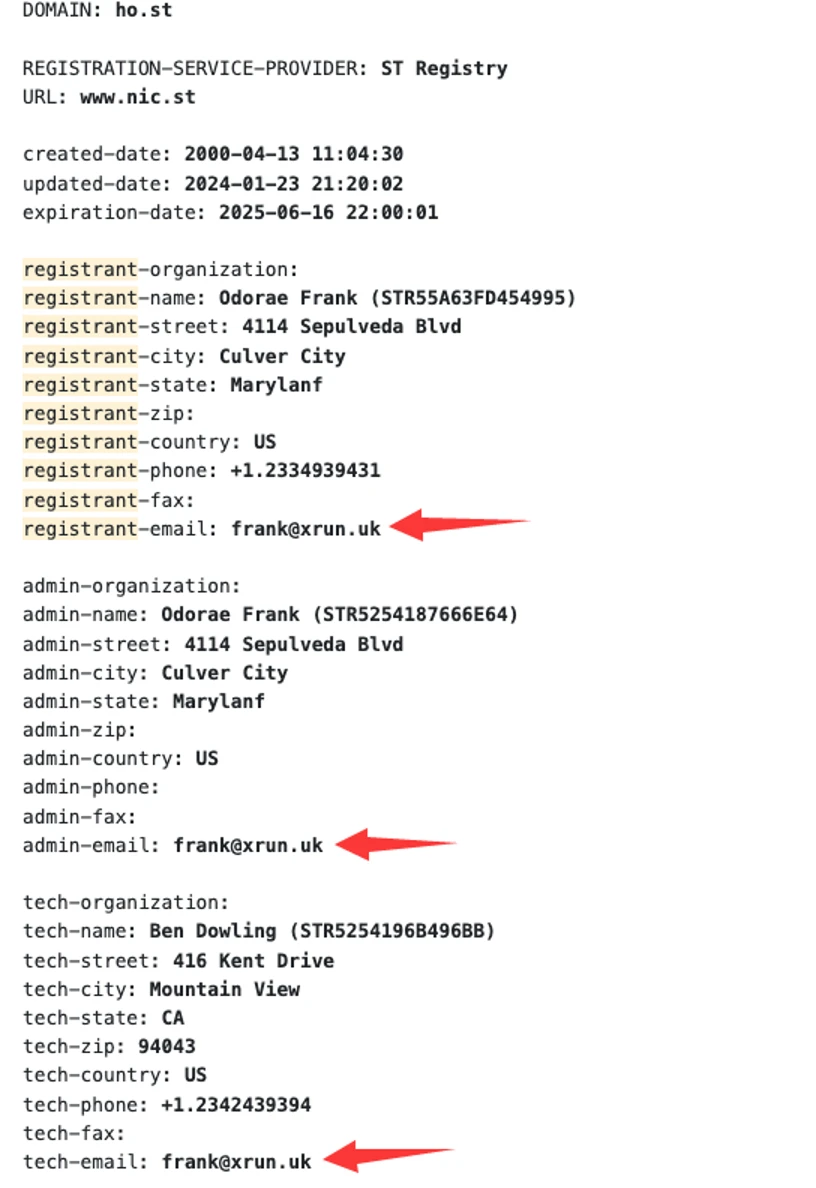

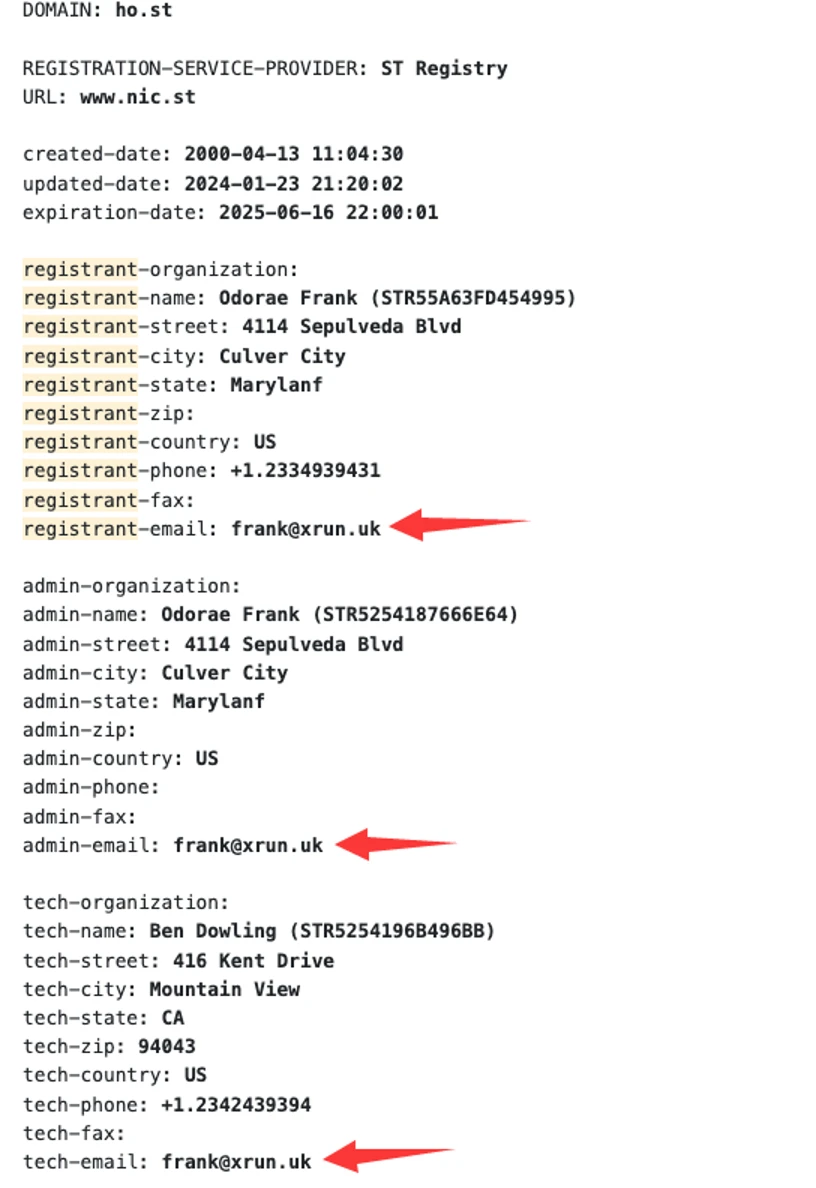

而我們突然聯想到近期在查看域名 ho.st 的 whois 信息的時候也發現過這個 “frank@xrun.uk” 的郵箱

而 ho.st 屬于 Host.io 的,Host.io 是一個域名數據提供商,同時也是由 IPinfo.io

團隊創建的,撿漏王很清楚,ho.st 一直作為跳轉域名,所以也不可能輕易單獨出售,而這里的各種郵箱均變成了 “frank@xrun.uk”

這顯然也不正常,但我們也很容易發現 “frank@xrun.uk” 和 “meetfeifei@gmail.com” 肯定有關系。

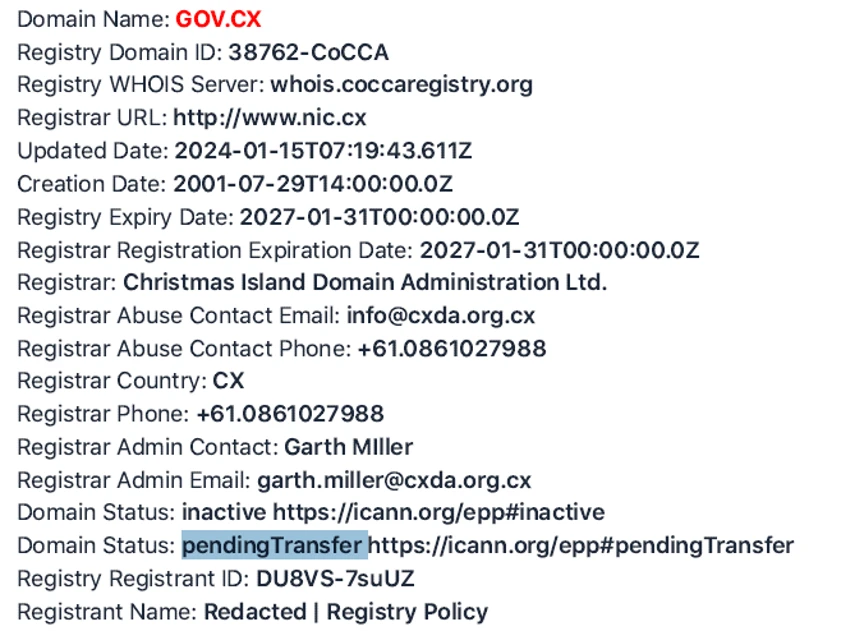

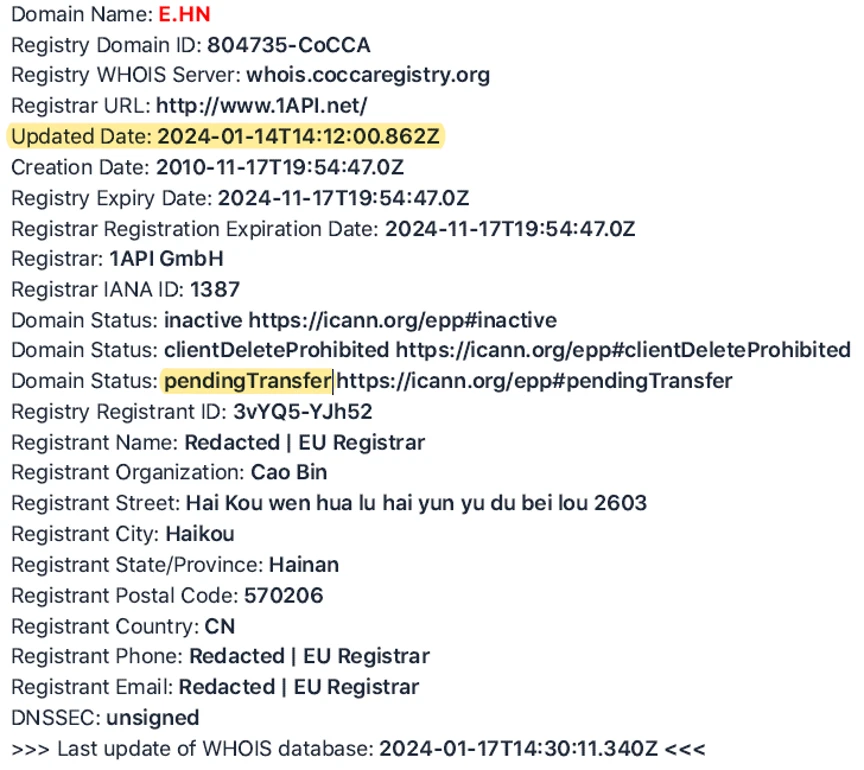

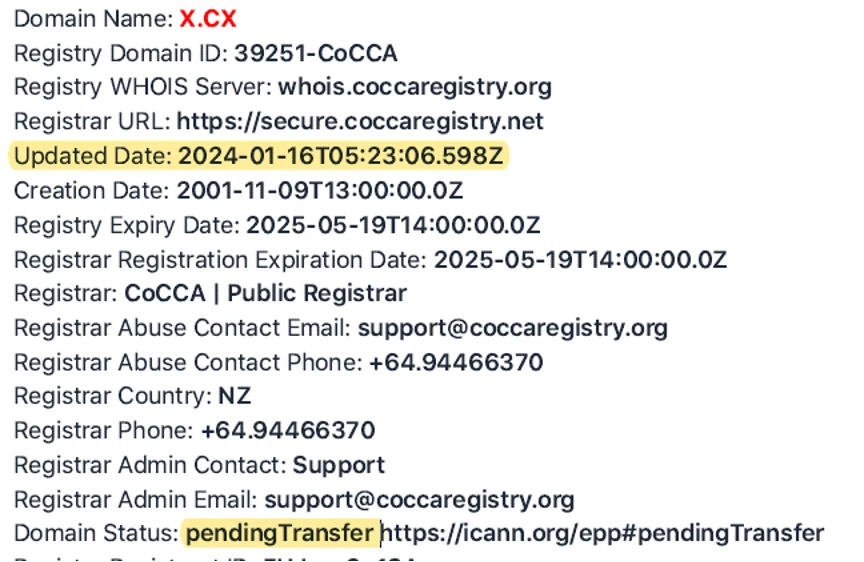

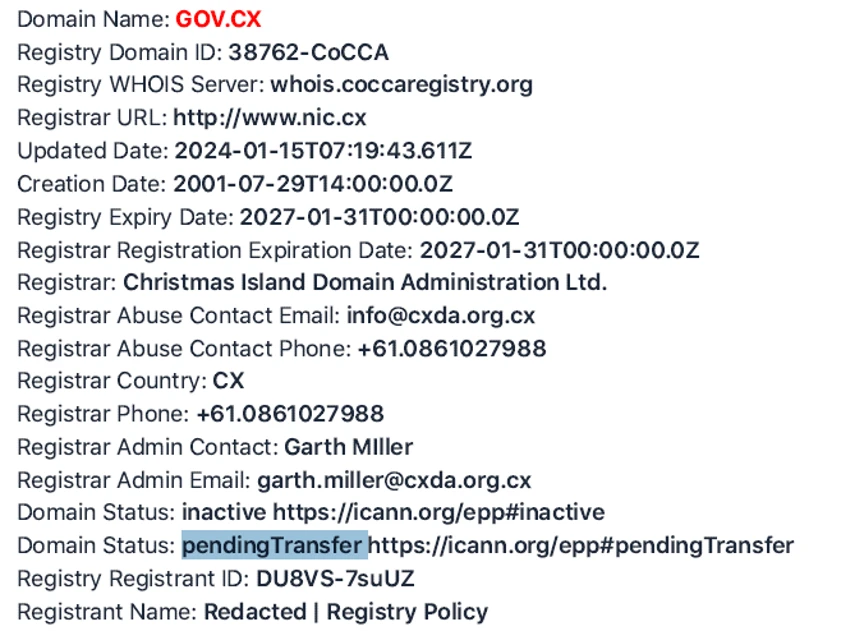

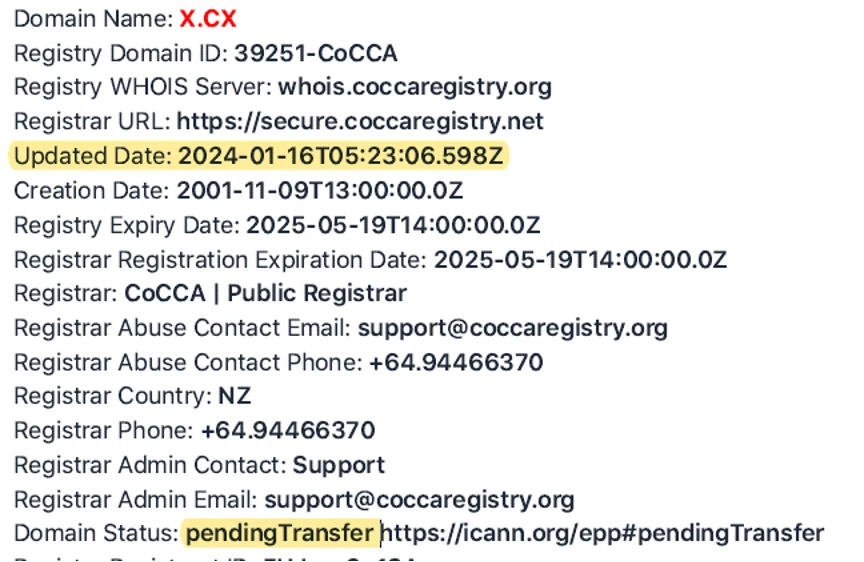

2024 年 1 月 15 日,我們突然在搜索中發現 “gov.cx” 這個域名的狀態竟然出現了 “pendingTransfer”,而這一域名屬于圣誕島zf的,出現這一情況顯然很異常:

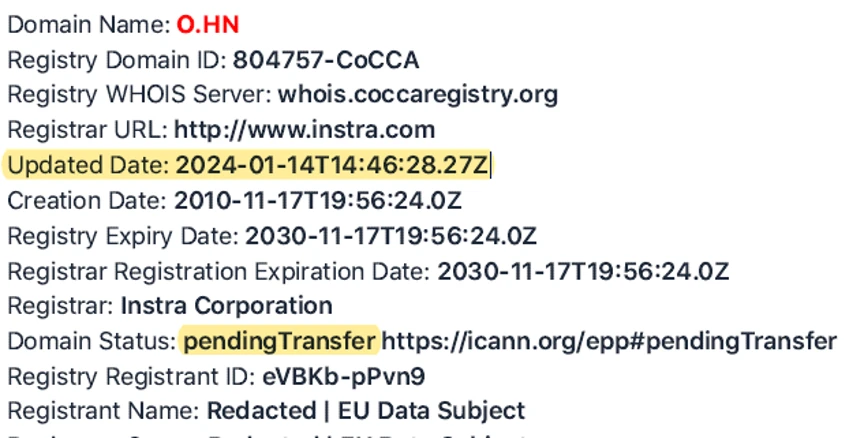

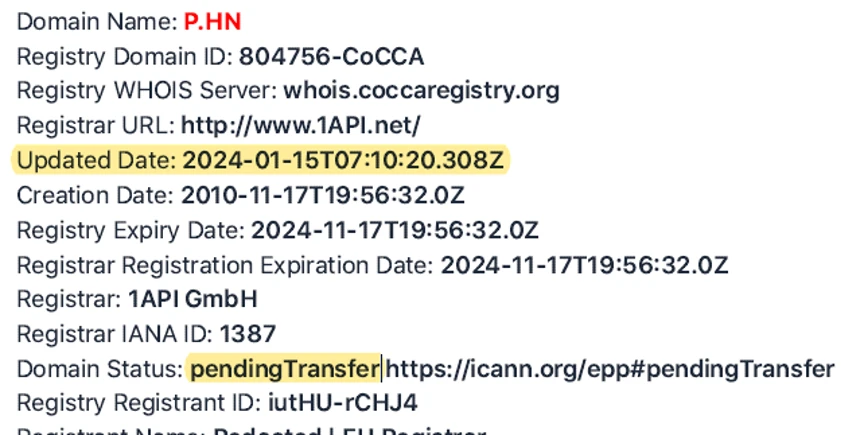

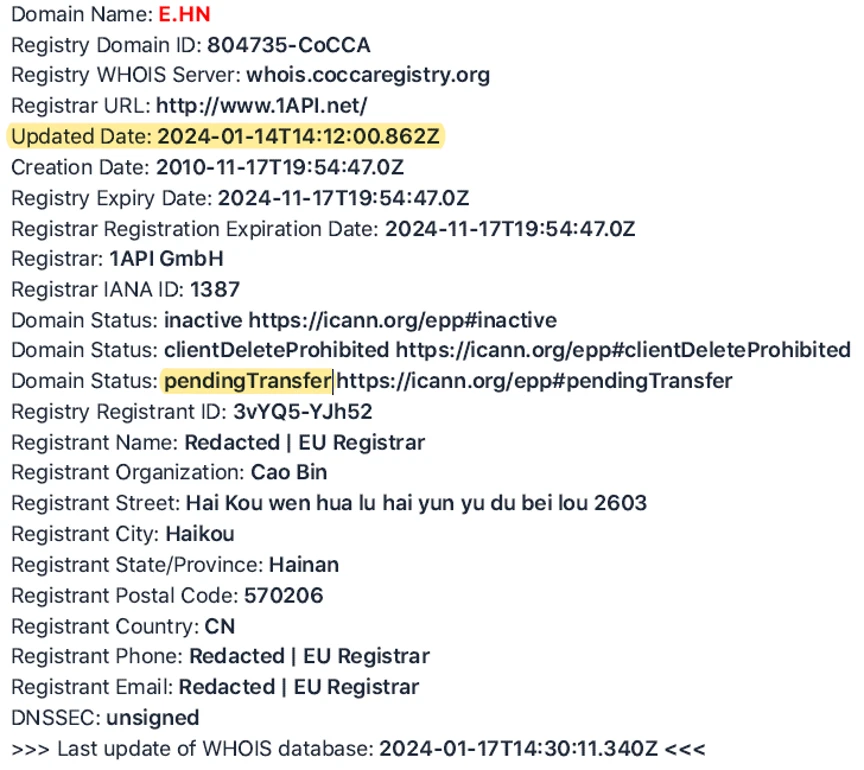

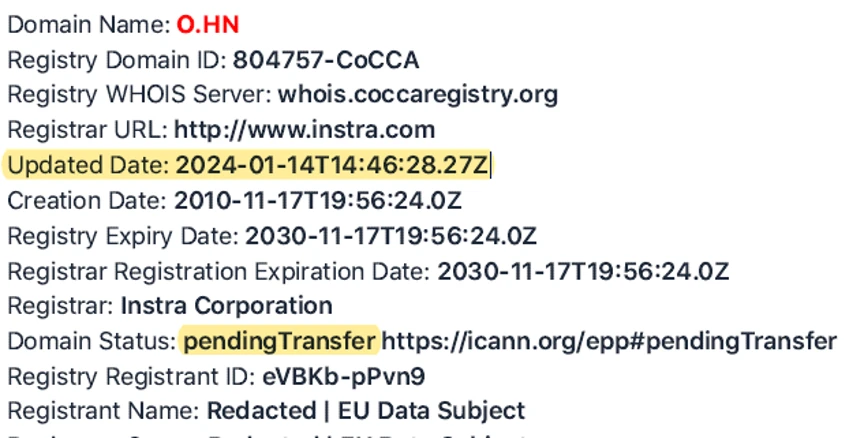

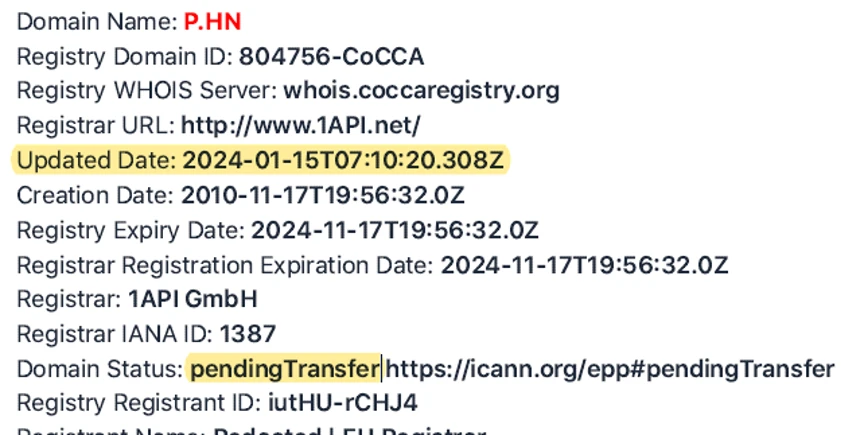

然后我們嘗試著搜索其他值錢域名的時候,驚奇的發現大量單字符域名在幾乎同時均出現了

“pendingTransfer”,而且他們都有一個共同點:隸屬于 CoCCA

管理的域名,這些域名包括:e.hn、h.hn、o.hn、p.hn、whois.hn、i.sb、technolo.gy、ener.gy、x.cx、t.cx

等

這么多單字符域名同時出現

“pendingTransfer”,并且都來自不一樣的持有人,顯示是不正常的,但當我們得知這一情況后,并沒有急于向 CoCCA

報告這一情況,而是耐心的等待看看到底這一批域名最終會被誰持有,而域名又會被轉移到哪個注冊商,而等待的這幾天,我們繼續發現有更多域名出現了

“pendingTransfer” 的狀態,包括 4.gs、f.sb、k.hn 等,而最終我們等到了與我們猜想一樣的結果。

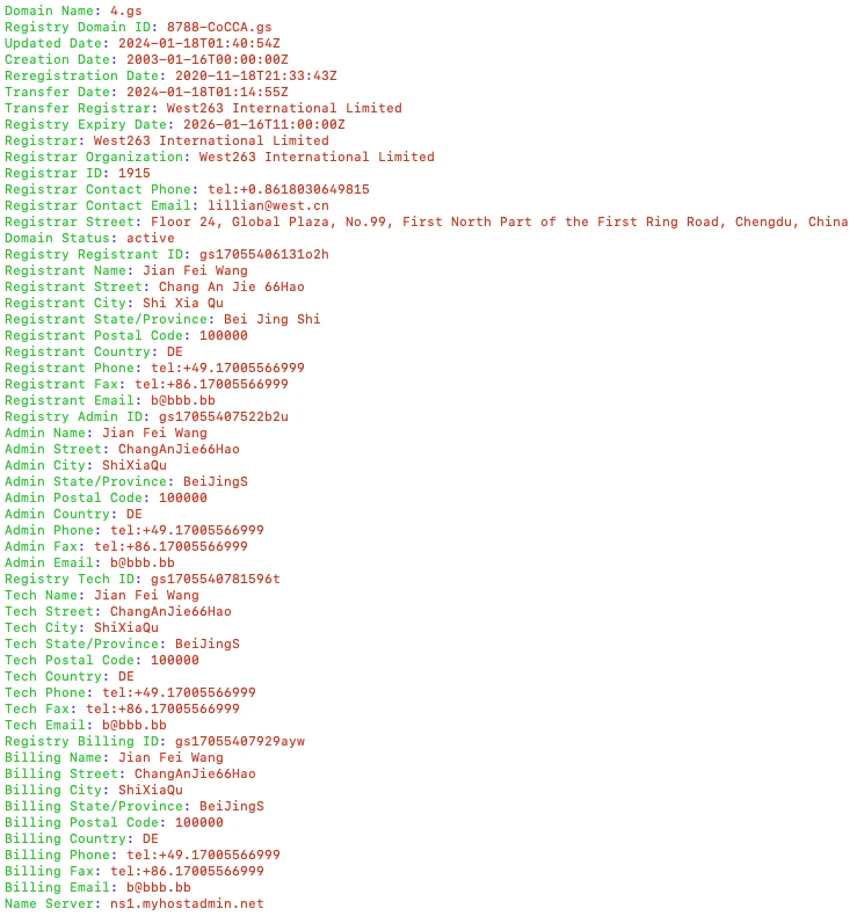

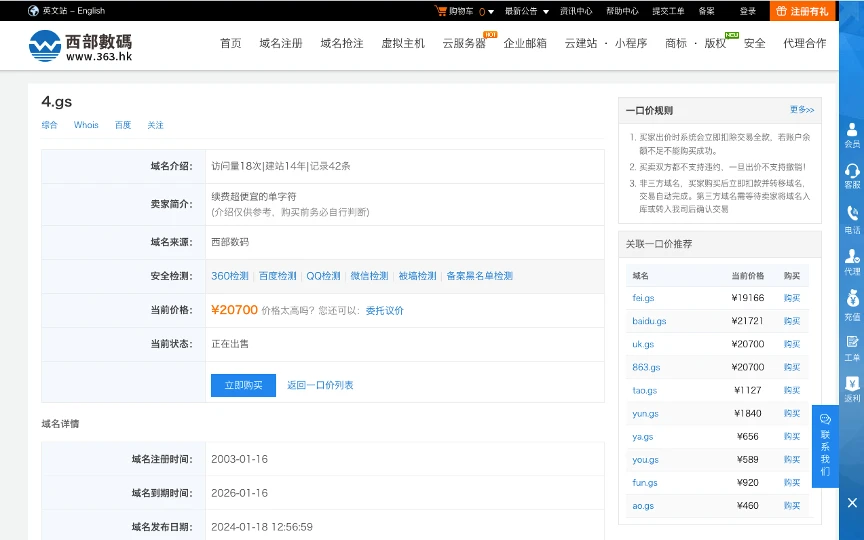

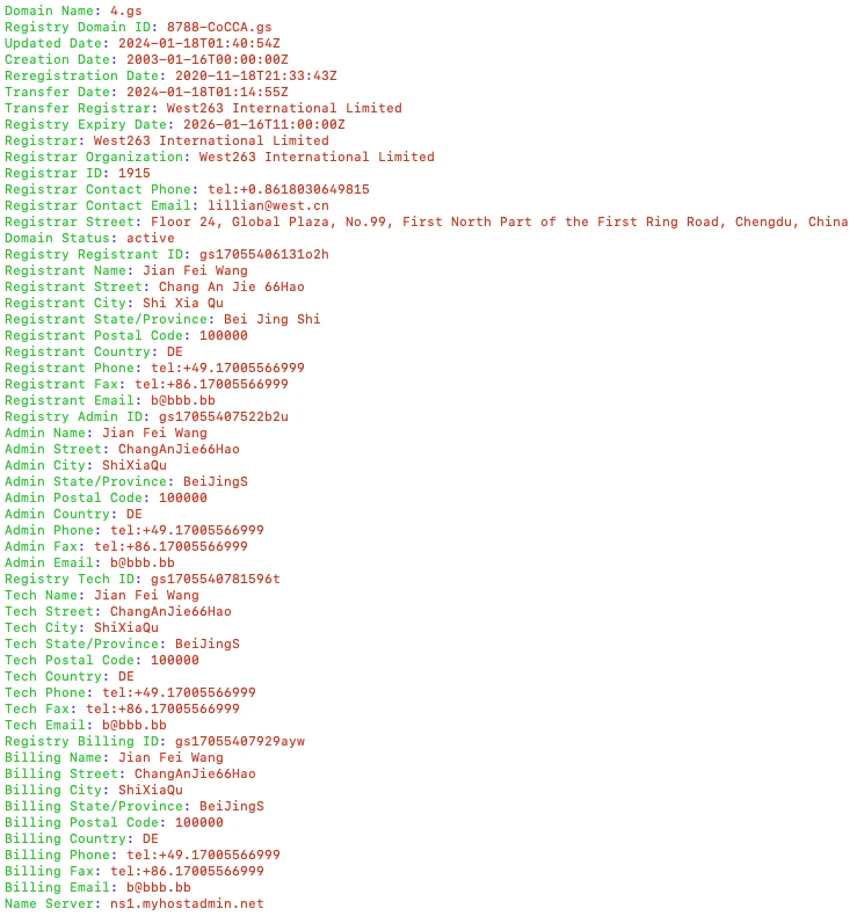

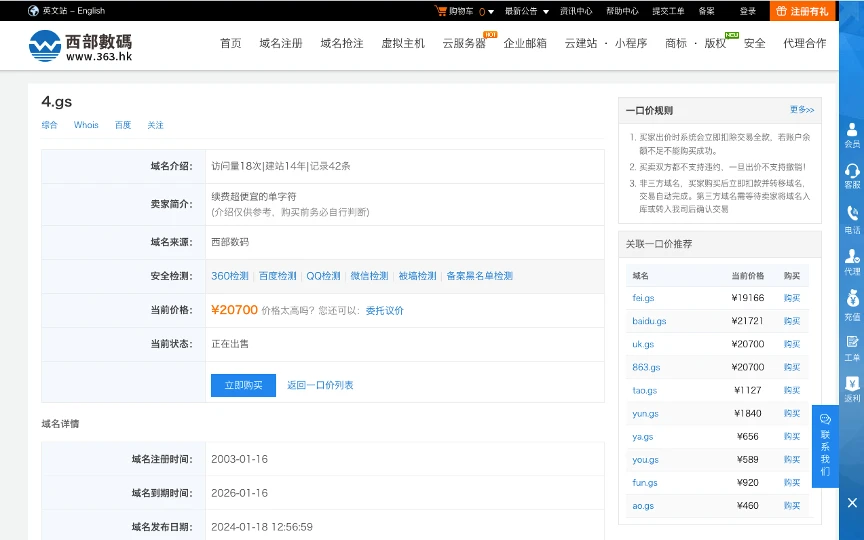

其中 “4.gs” 被成功轉移到名為 “InterCat Ltd” 的注冊商,接著他馬上把域名又轉移到 “West263

International Limited”。他在轉移到 “West263 International Limited” 也能看得到

“4.gs” 的 whois 信息已經更新為他的:

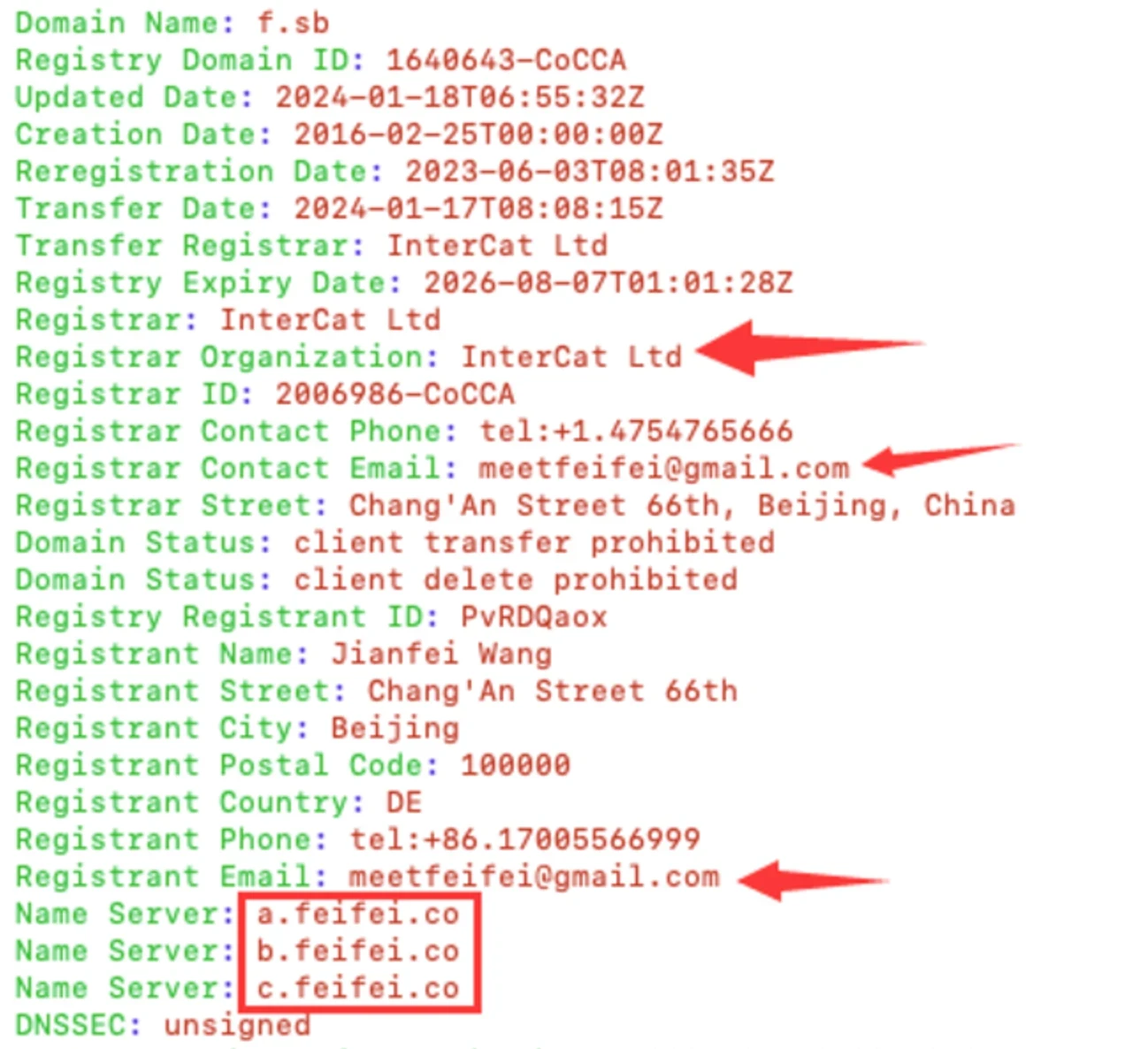

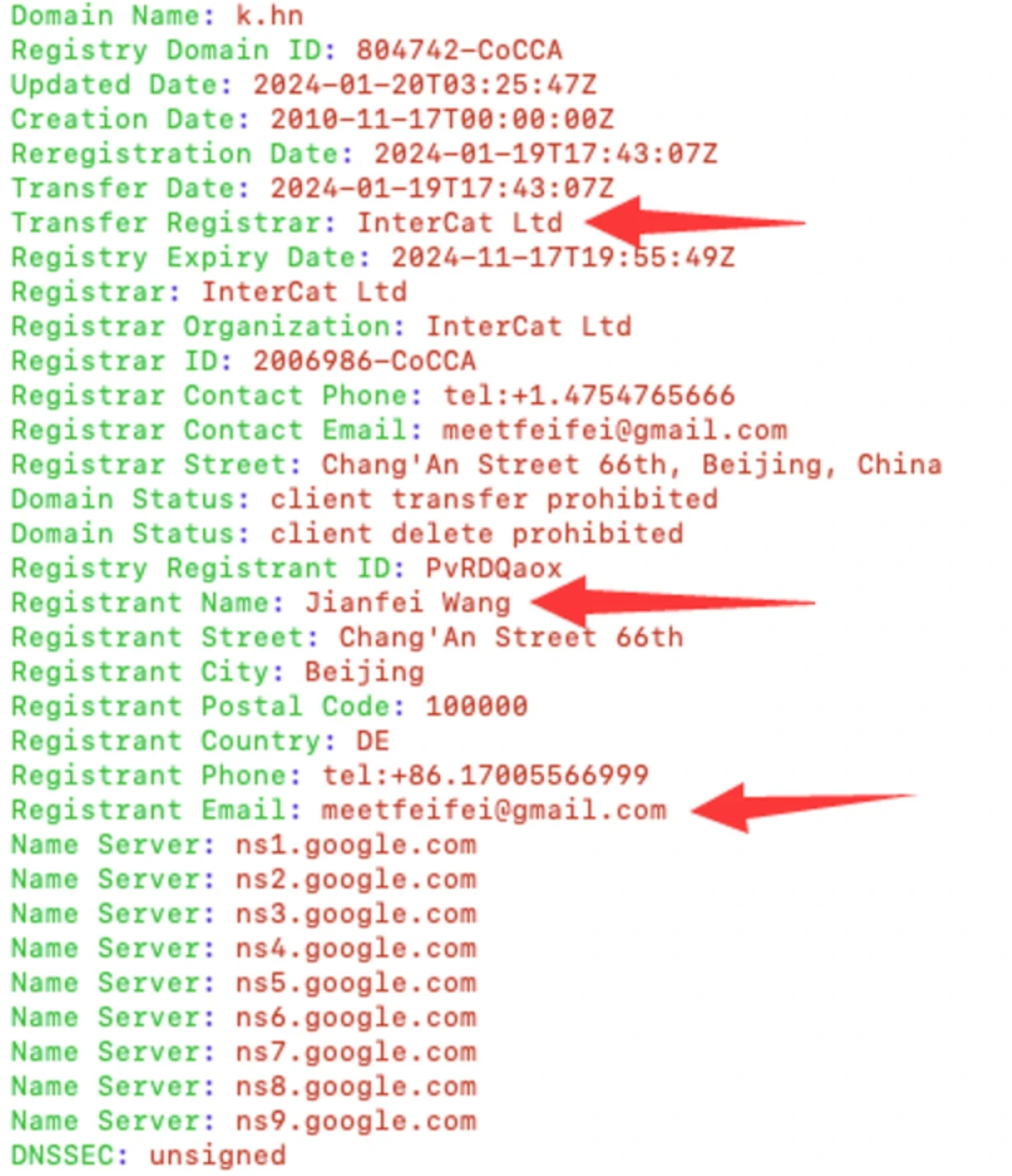

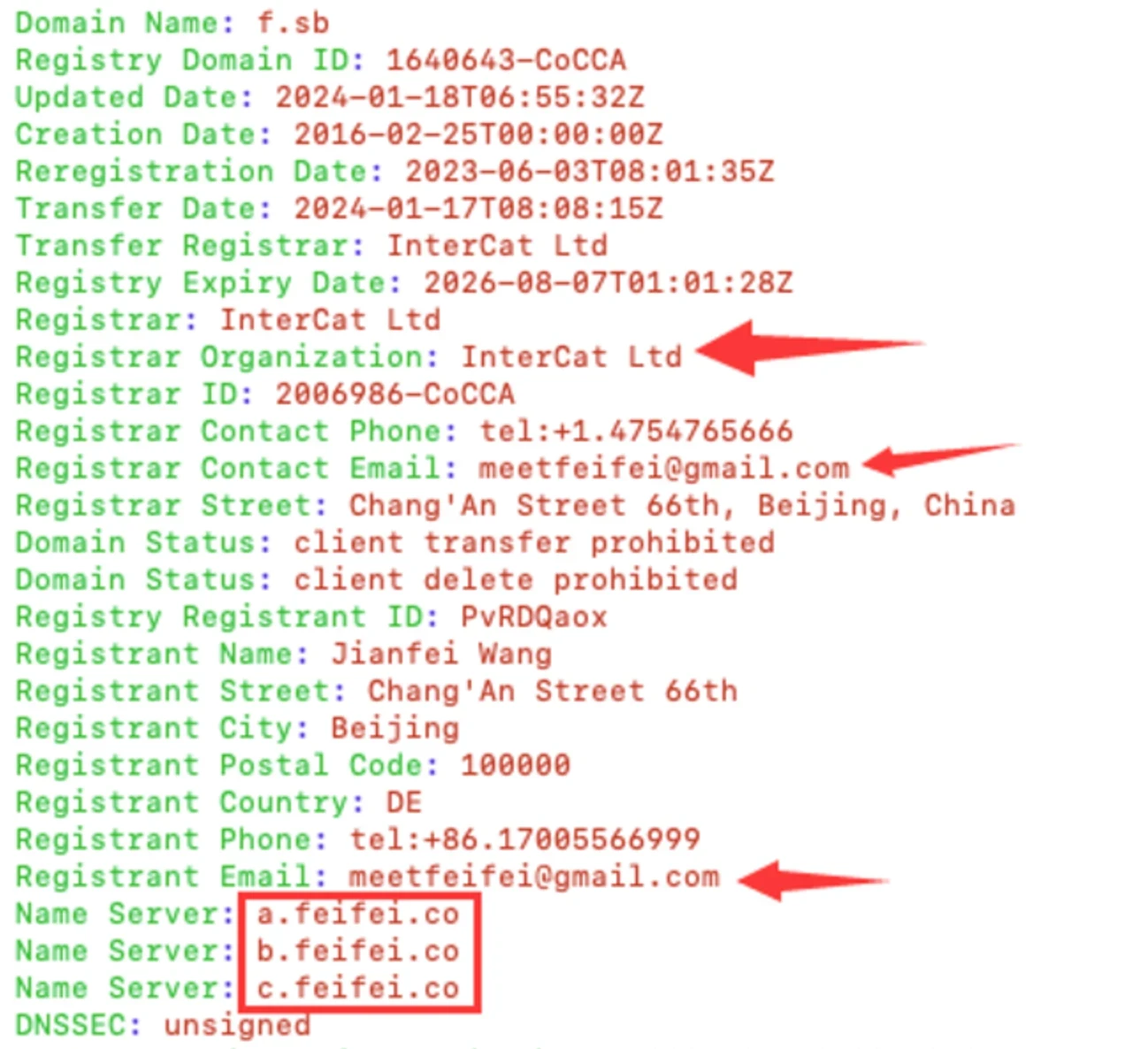

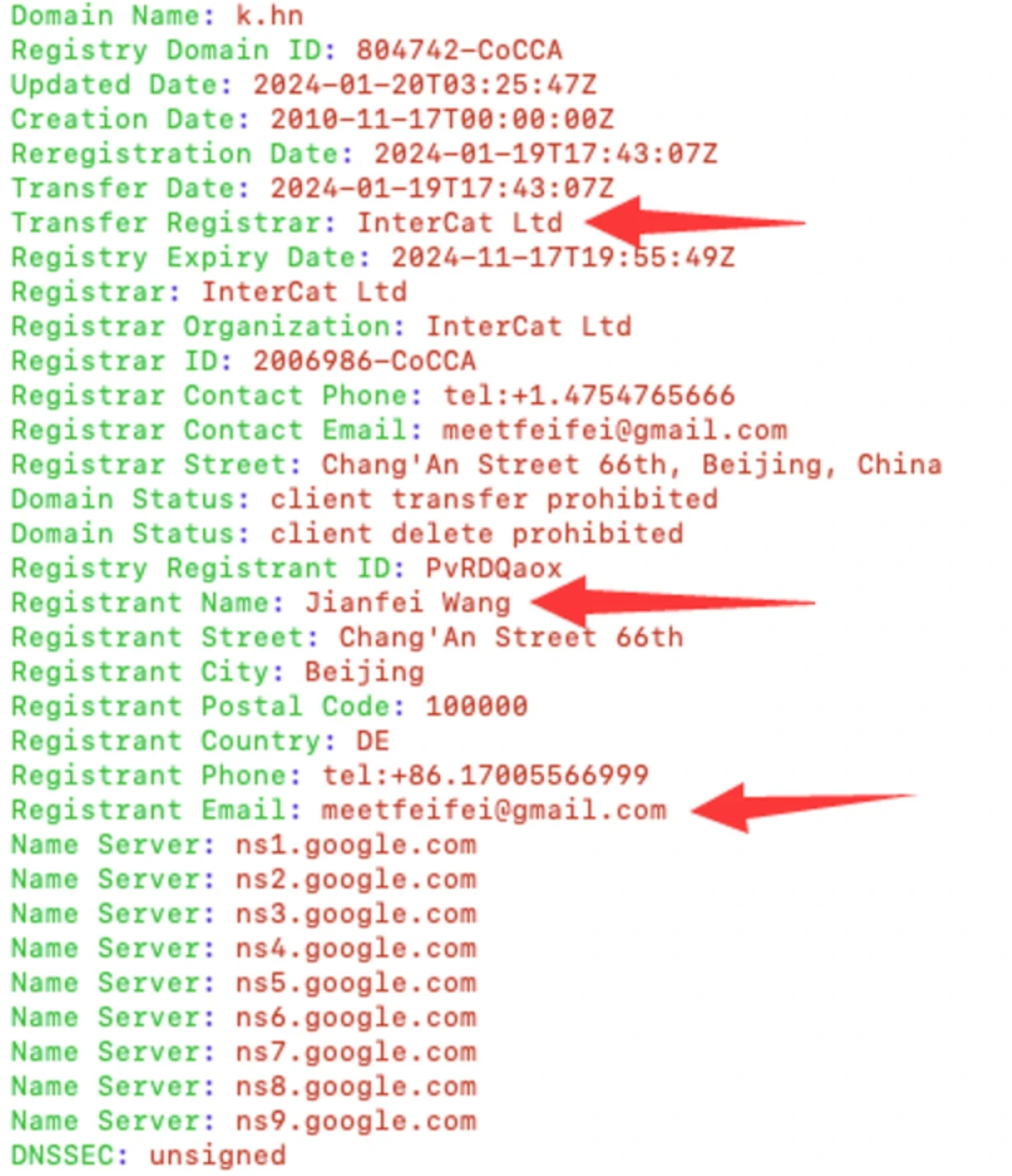

而緊接著 “f.sb” 和 “k.hn” 也成功的轉入注冊商 “InterCat Ltd”:

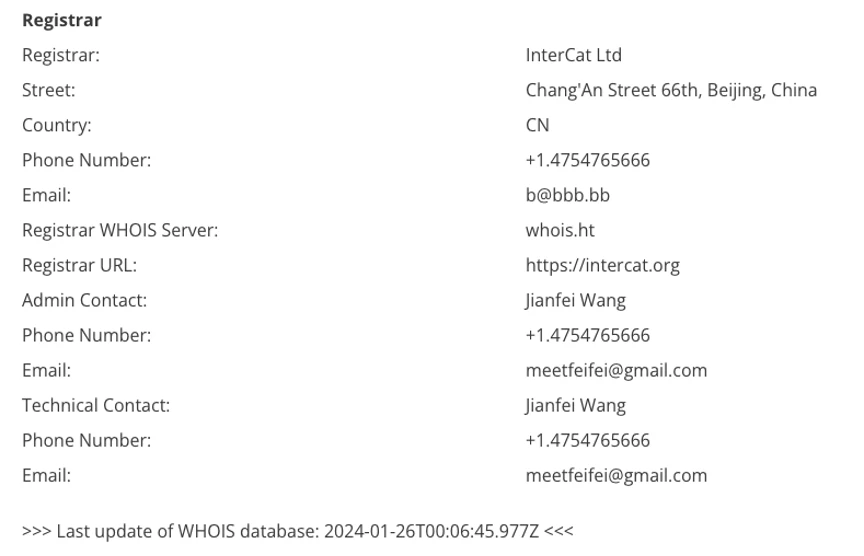

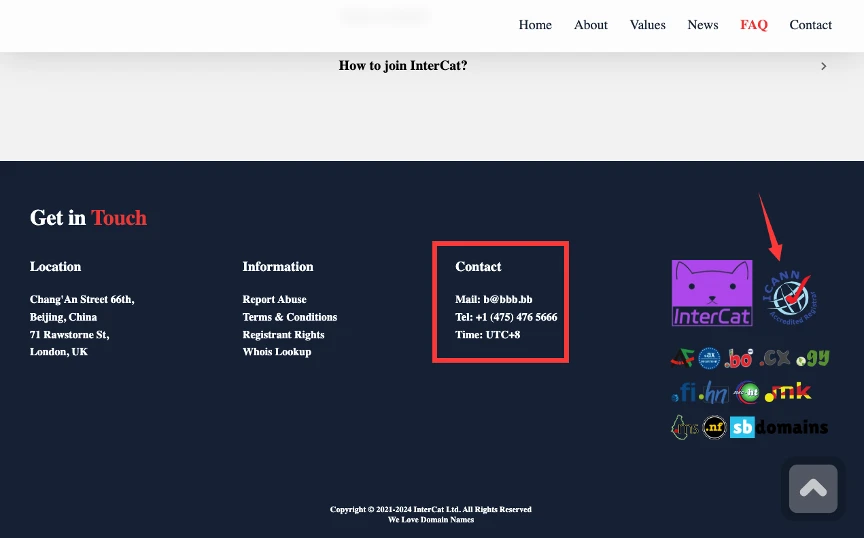

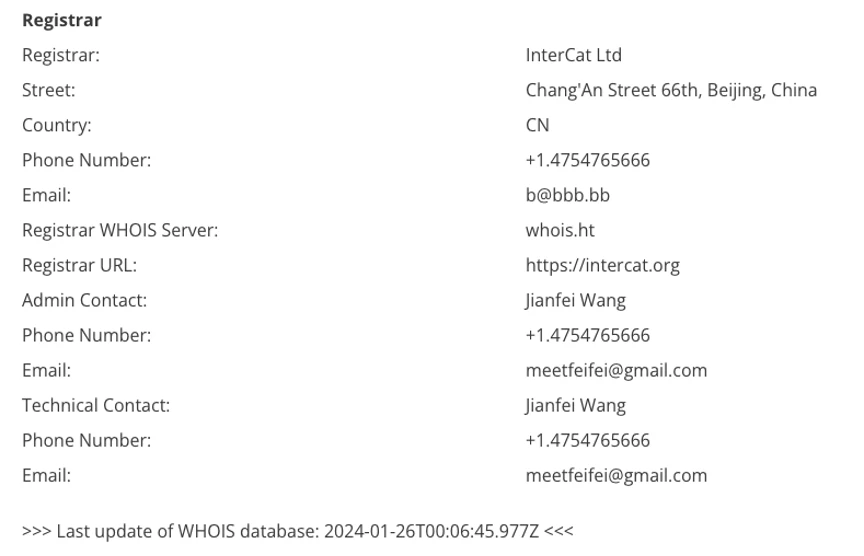

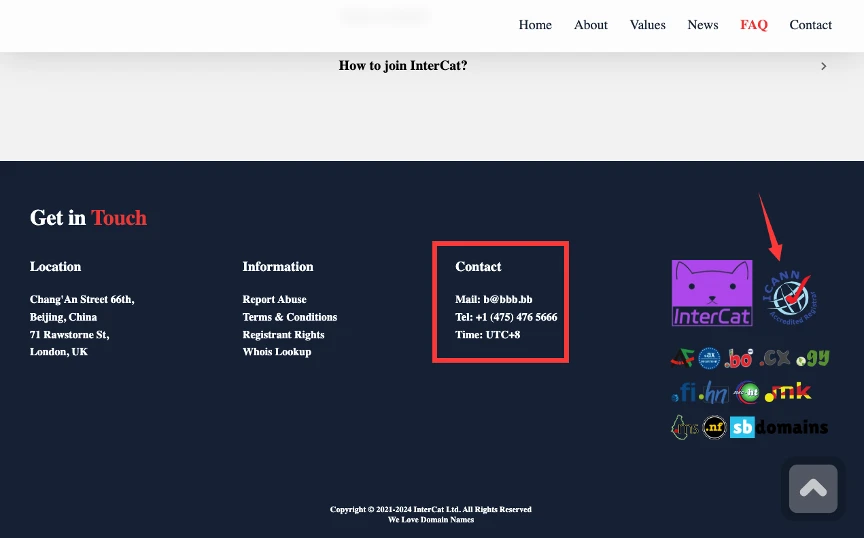

而名為 “InterCat Ltd”(https://intercat.org)的注冊商,我們查詢后發現實際上就是 JianFei Wang 自己申請的注冊商,其信息如下:

在其網站上底部也標注了他的聯系方式,甚至還放上了 ICANN 的 logo,而他顯然不可能具備 ICANN 的資格:

事已至此,證據已經足以表明這一系列盜竊域名的行為都是 “JianFei Wang” 所為。

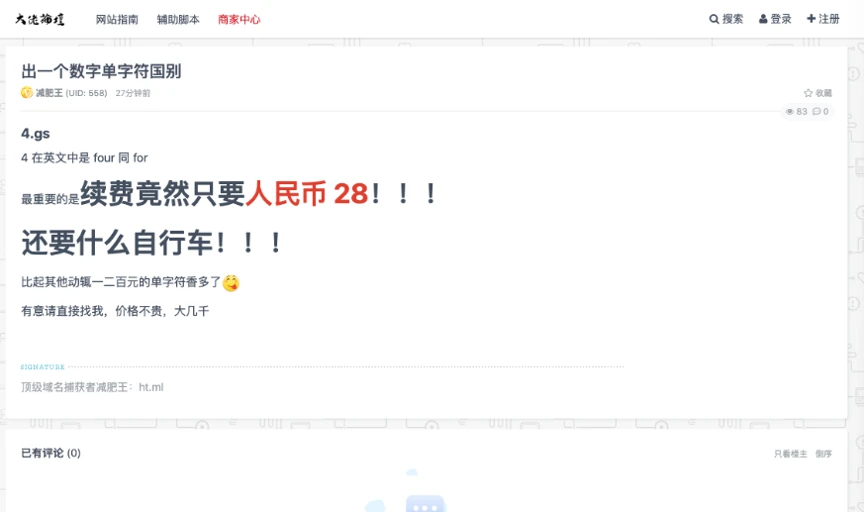

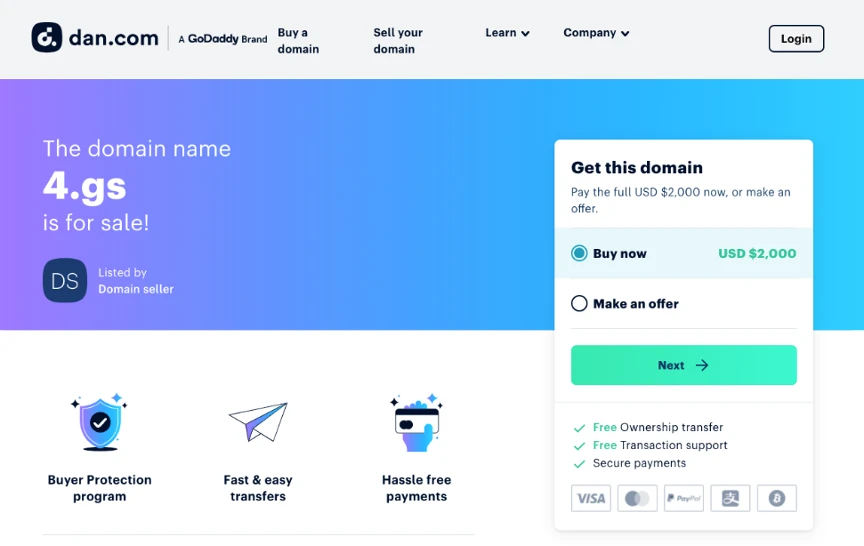

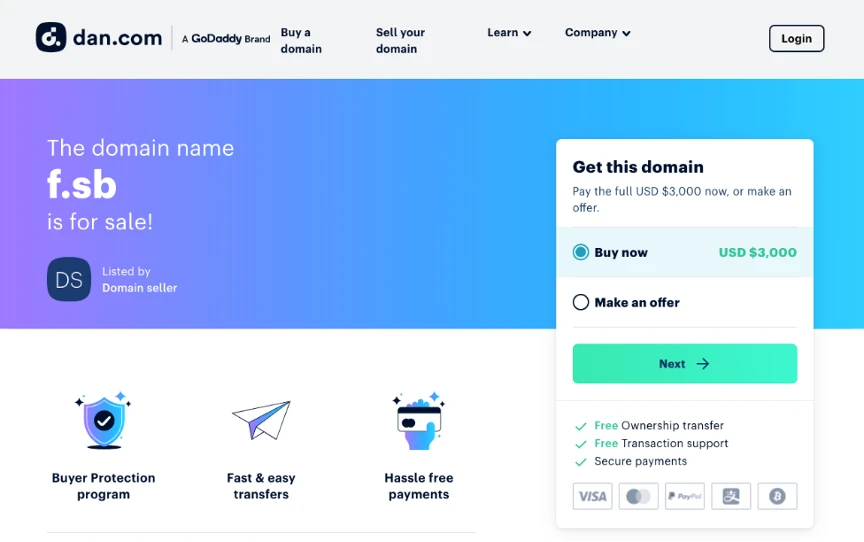

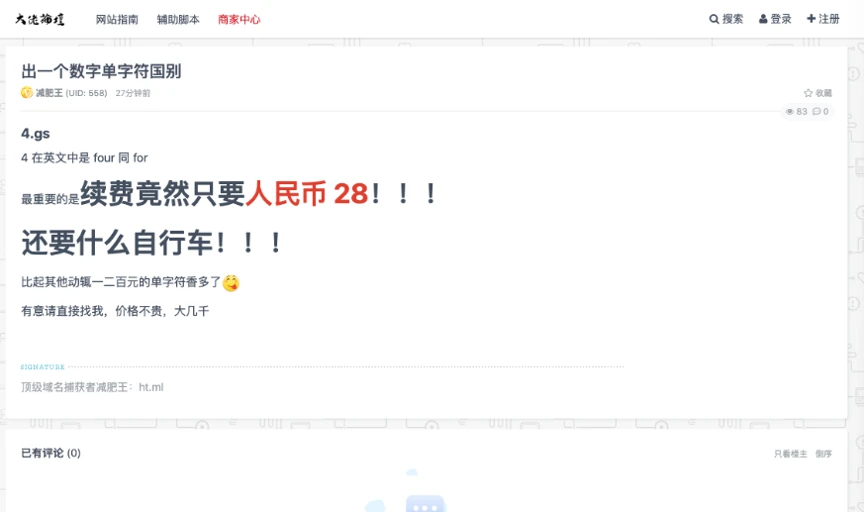

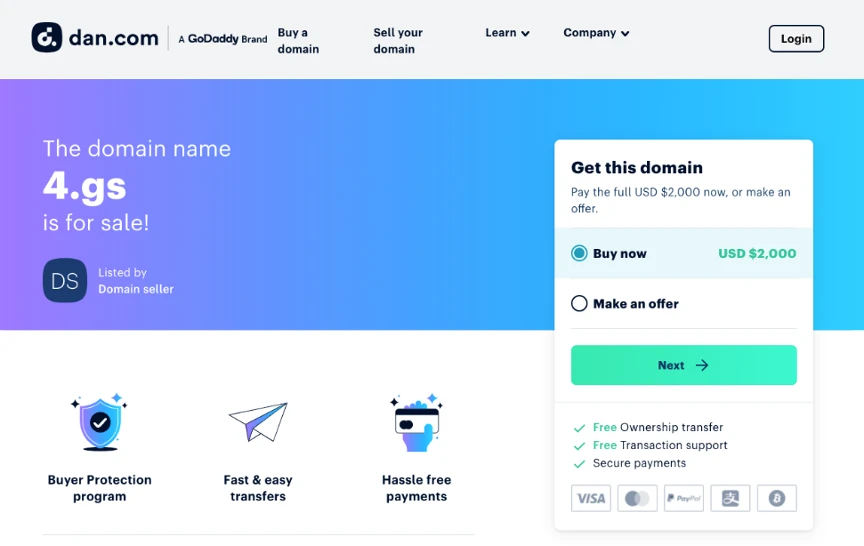

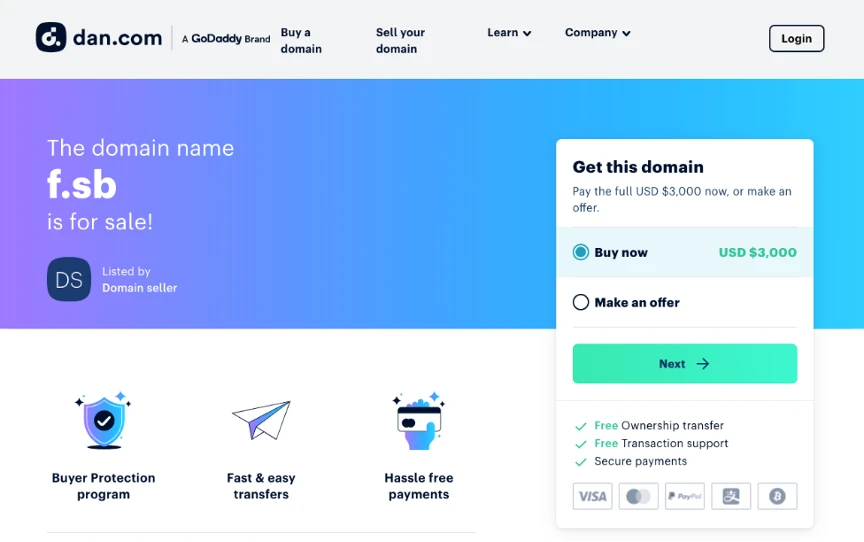

與此同時,在他獲得了 “4.gs” 以及 “f.sb” 和 “k.hn” 后,他立刻在論壇里(dalao.net)發布了 “域名出售”

的帖子,同時在 “West263 International Limited” 中上架一口價域名 “4.gs”,同時也在 Dan.com

網站中上架一口價域名,而價格遠低于市場價,試圖希望馬上銷贓變現:

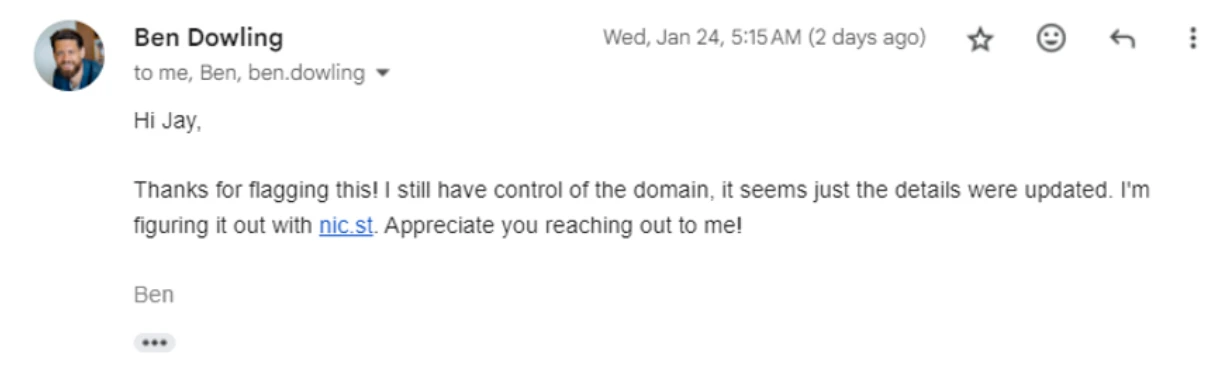

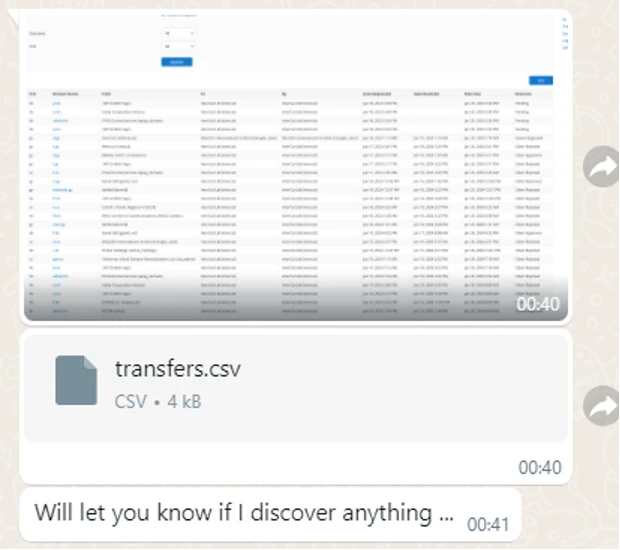

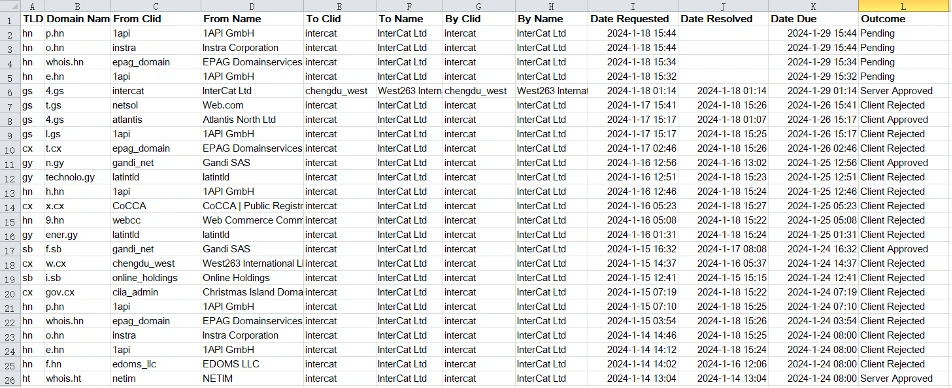

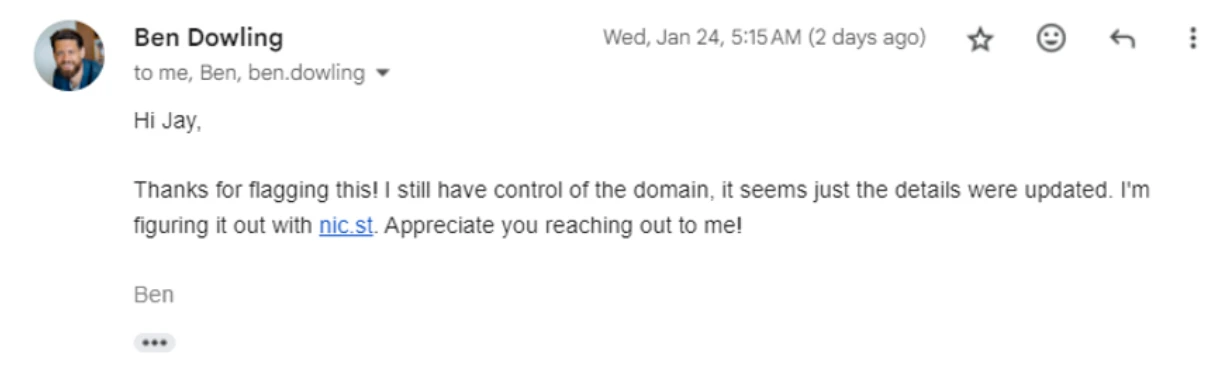

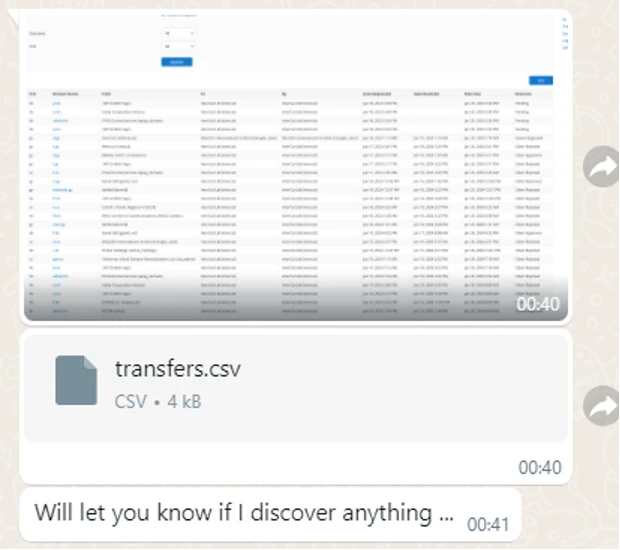

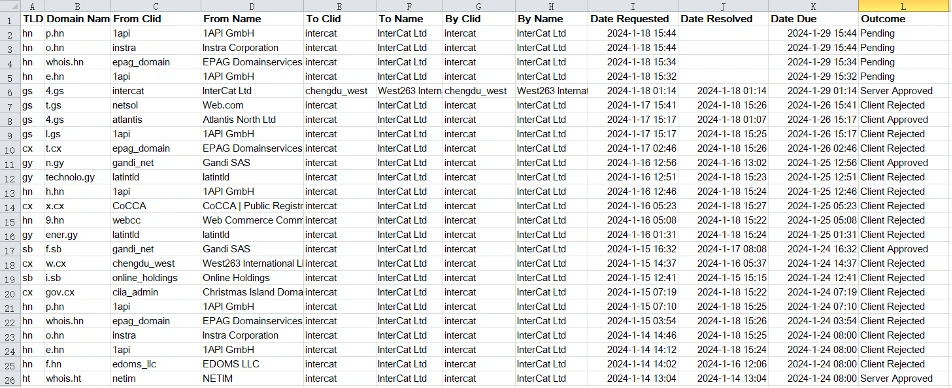

見此情況,為了防止有人購買 “臟物” 而導致的錢財損失,為了防止域名被再次 “轉手”,我們覺得沒有必要在等待下去了,便迅速聯系了 CoCCA 負責人以及 ho.st 的持有人 Ben Dowling(https://twitter.com/coderholic),把我們知道的情況向他們匯報,而在 CoCCA 獲知這一情況后也立即與我們進行了交流,同時阻止了絕大部分域名的轉移,并且 CoCCA 向我們展示了哪些域名出現了異常轉移的情況,基本與我們發現的相符:

而已經轉入成功的域名,由于我們并不是原持有人,所以 CoCCA 也希望我們幫忙能夠聯系原持有人,由他們向原注冊商或者 CoCCA 投訴,他們會以此對域名進行 “鎖定”。

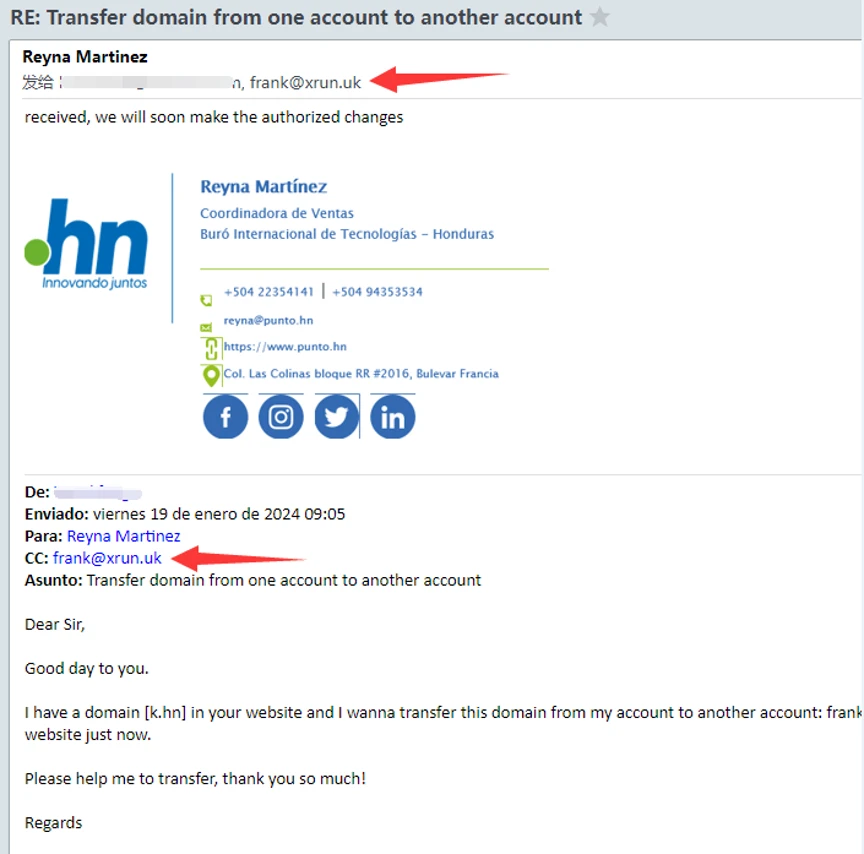

而在我們的努力下,我們成功聯系到了 “k.hn”

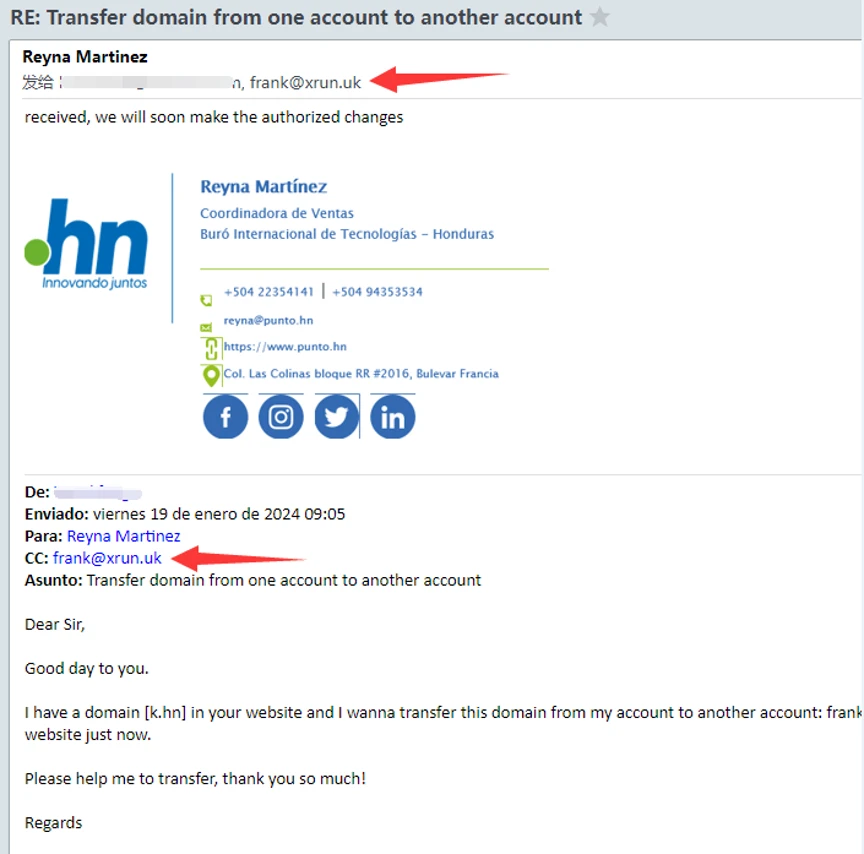

的原持有人,并且剛好是一位中國人,我們表明了來意,他在知道情況后,他登陸注冊商的網站后發現域名果然不再他的賬戶中,并且還在他的郵件中發現了一封注冊商的回復郵件,里面同樣出現了

“frank@xrun.uk” 這個郵箱:

從郵件中我們不難發現,JianFei Wang 采用偽造原持有人郵件的方式向域名原注冊商 / 注冊局發送轉移請求的郵件,并抄送郵件內容給

“frank@xrun.uk”,試圖先把域名轉移到同一個注冊商中自己的帳戶里,再通過自己的帳戶獲取轉移碼進行

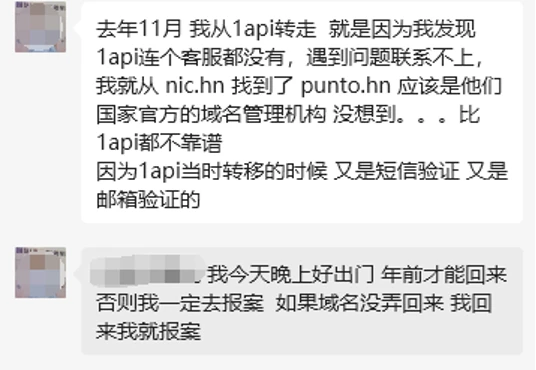

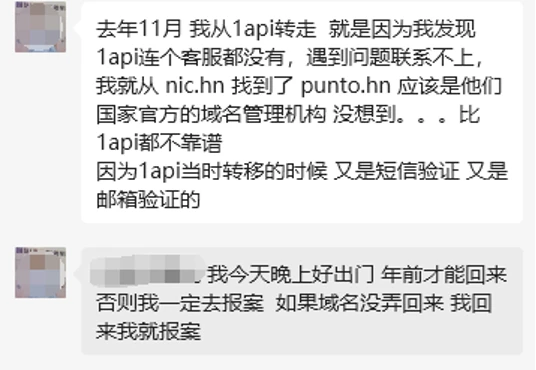

“盜竊”,而持有人因為忙于工作,沒有及時看到注冊商的回復,注冊商也誤以為是原持有人發來的郵件,便同意了這個行為。目前 “k.hn”

的原持有人表示該域名對他非常重要,如果不能拿回,他會選擇報警:

與此同時,我建議他向原注冊商和 CoCCA 投訴,在發出郵件后當天晚上,“4.gs”“f.sb” 和 “k.hn”

的域名已經被鎖定,并且顯示為 “Registrar: Registry Hold - Suspicious

Activity”,域名在調查清楚之前由 CoCCA 暫時接管了。

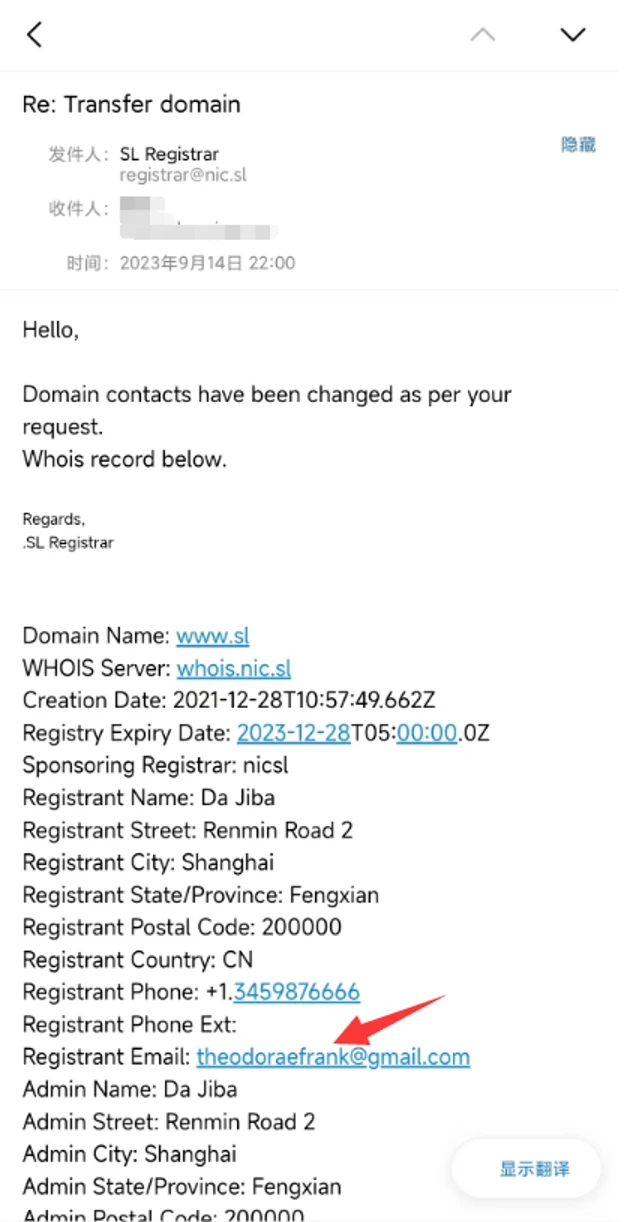

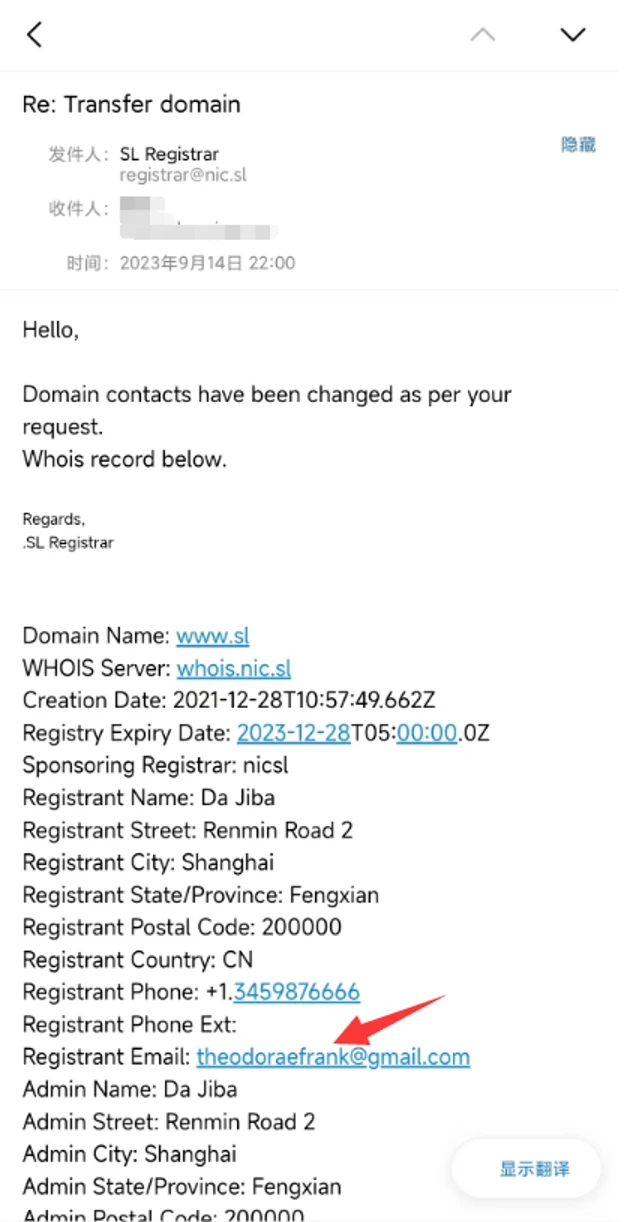

與此同時,我們也聯想到在微信群中,曾有朋友也收到來自注冊局的域名 whois 信息變更郵件,其 “www.sl”

域名在不知情的情況下,也被更改了信息,還好他及時發現并且阻止了,而 whois 信息中我們又看到了熟悉的 “frank”,并且該域名 whois

信息均為虛假的,也許只是一次 “測試”:

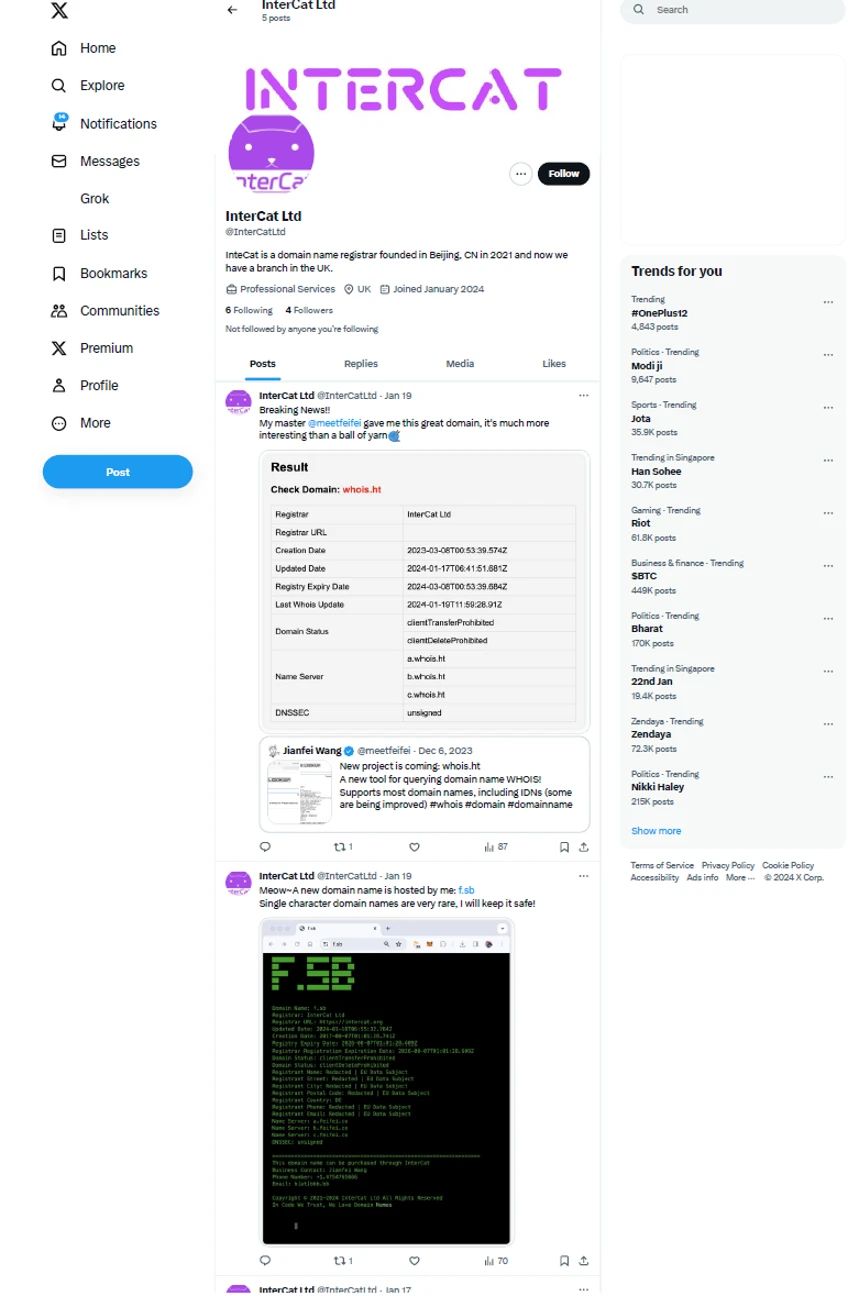

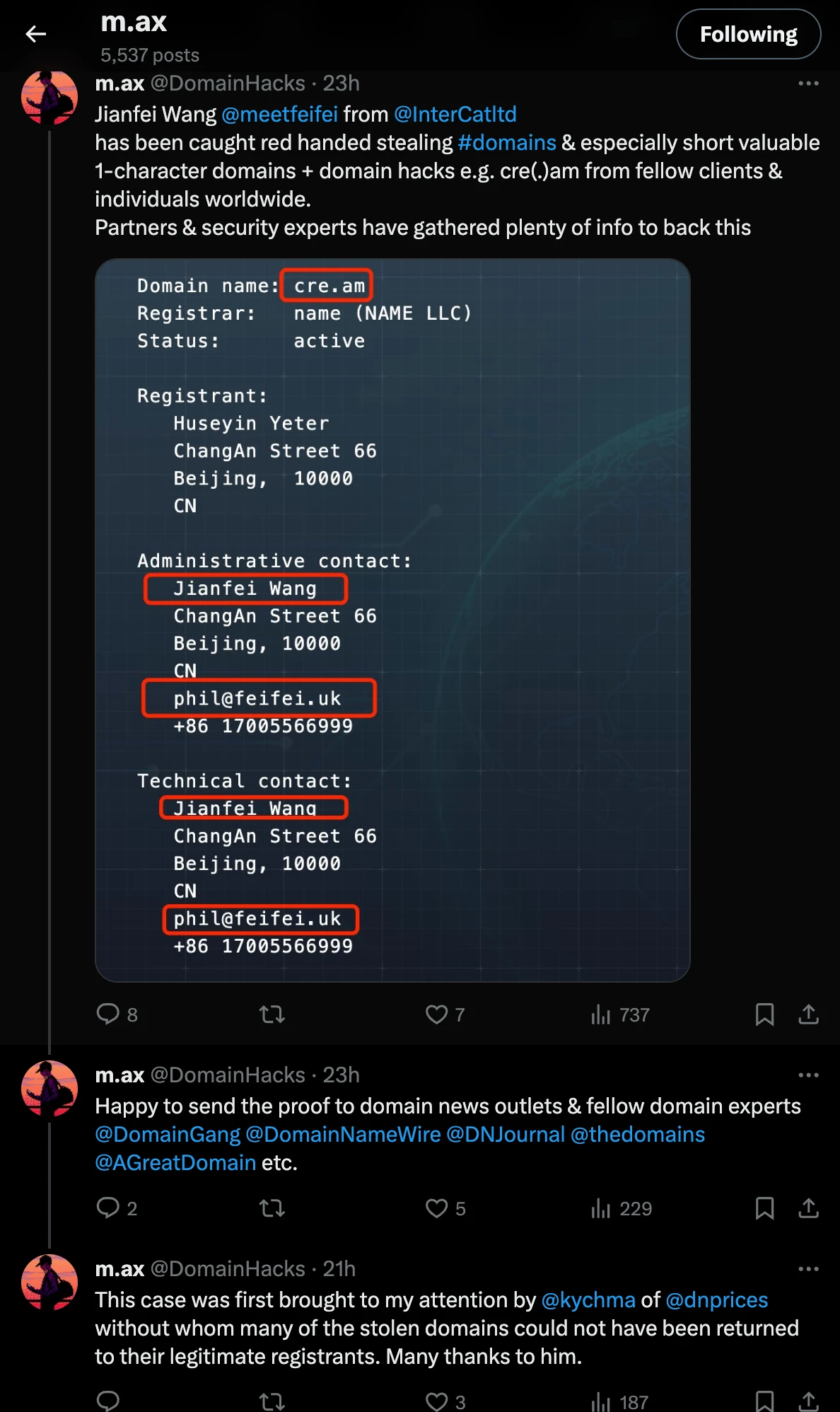

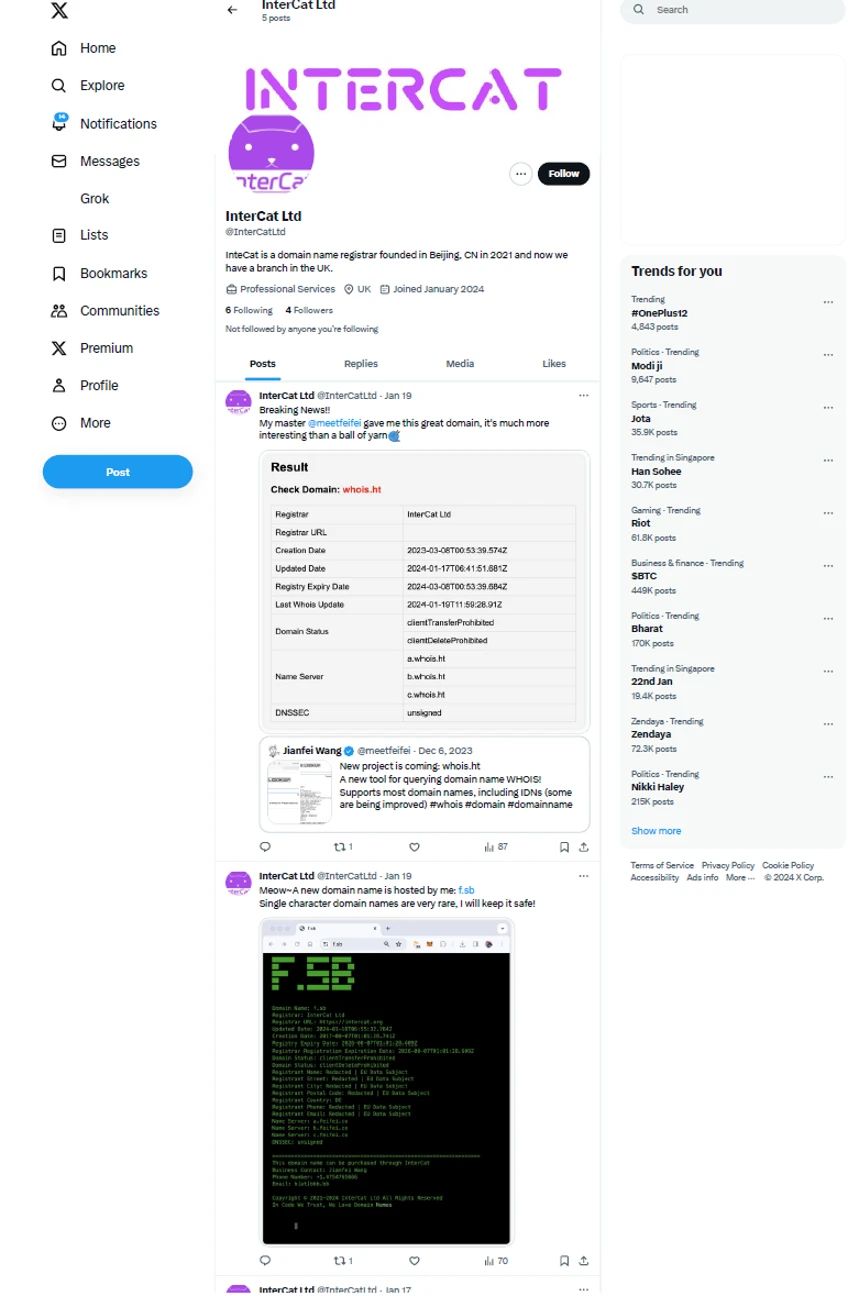

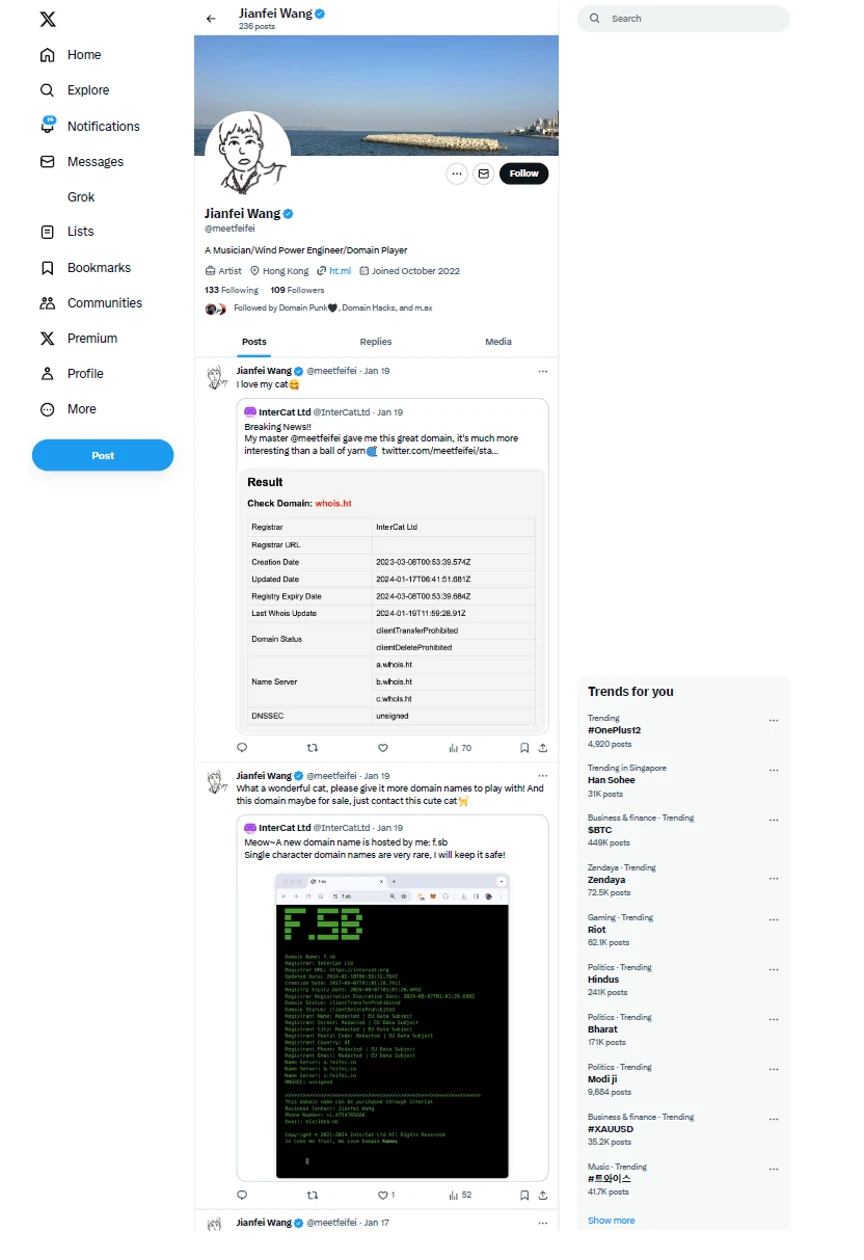

而接下來,我們繼續挖掘信息的過程中,還發現 “InterCat Ltd”(@InterCatLtd)和 “JianFei

Wang”(@meetfeifei)甚至還在推特中高調且大膽的展示過他 “偷” 來的域名(目前這 2

個賬號中已經清空了有關的內容,但我們保留了證據),其中更可笑的是 “InterCat Ltd” 曾今發過這樣一條推文:

殊不知,自己就是那只偷東西的 “老鼠”。

事已至此,但事情尚未完結,整個事件其實我們打算下個月再曝光出來的,但看到 Max 的域名也被 JianFei Wang

動了,并且提前曝光了一些,我們猜想 JianFei Wang

看到后會清空自己的推文,并且會矢口否認此事,所以我們也決定現在就把事情完整的曝光出來,維護一個安全、干凈的域名環境。

同時,我們也會與此事件的受害者溝通交流,此事件造成的域名估值較大,網絡不是法外之地,這行為已經觸犯了法律,要知道即便是人在國外也能報警,只要他們想。

最后,JianFei Wang 還在推特上聲稱 “這個事情與自己無關,是黑客朋友干的”,而所有的證據都指向他,還能狡辯?

最后最后,大家保護好自己的域名吧。